尽管在开发者社区中备受狂热追捧,但剥离掉社交媒体上夸张的流量滤镜,这款工具距离真正的 OpenClaw 生产就绪标准仍存在难以逾越的工程鸿沟。对于企业级架构师与技术决策者而言,将缺乏底层安全围栏的自治智能体直接接入核心链路,不仅无法实现理想中的降本增效,反而会引发灾难性的业务失控。透过深度的 OpenClaw 架构解析可以看出,其在极客圈层炫技般的单点自动化能力,掩盖了企业级应用不可或缺的权限隔离与确定性调度短板。面对高达 93% 的公网暴露实例存在身份认证绕过风险,以及第三方技能市场频发的供应链投毒事件,如何实现 OpenClaw 安全部署与推进滞后的 OpenClaw 漏洞修复,已成为令 IT 部门头疼的系统级难题。此外,超过 22% 的员工绕过监管私自安装所形成的庞大“影子 IT”规模,直接击穿了 OpenClaw 企业合规的底线。结合近期频发的数据误删与越权执行等 OpenClaw 真实案例,这种无监督自动化带来的“AI幻觉”彻底触碰了生产系统的稳定性红线。与此同时,基于“观察-思考-调用”循环决策模式导致的 Token 消耗激增,使得严谨的 OpenClaw TCO分析呈现出极端的隐性成本黑洞,彻底击碎了低成本运行的商业幻想。当前业界围绕 OpenClaw 生产级业务的评价与争议,本质上并非是对前沿技术的保守抵制,而是基于工程理性的必然预警。在完善的沙箱隔离、细粒度鉴权与全链路操作审计机制建立之前,任何盲目推进 OpenClaw 业务落地的尝试,都无异于在企业内网埋下一颗随时可能引爆的定时炸弹。

核心结论:OpenClaw 距离“生产就绪”还有多远?

对于企业级架构师和技术决策者而言,结论必须前置:OpenClaw 目前在企业级生产环境中仍处于高风险的“半成品”状态,距离真正的“生产就绪”(Production-Ready)存在显著差距。 尽管它在极客圈层展示了令人惊艳的单点自动化能力,但若将其直接接入核心业务链路,无异于在缺乏安全围栏的情况下引入高度不可控的变量。

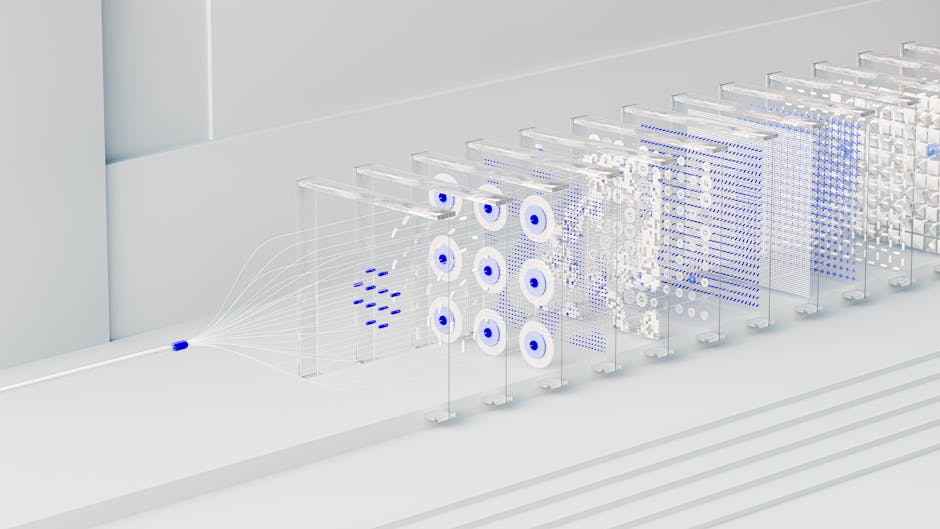

当前市场对 OpenClaw 的认知呈现出极端的两极分化。一方面是开发者社区的狂热追捧——该项目在极短时间内斩获了 145k 甚至超 20 万的 GitHub Stars,庞大的流量甚至导致 22% 的企业员工绕过 IT 部门自行安装,形成了规模前所未见的“影子 IT”(Shadow IT);另一方面,则是企业安全专家与行业分析机构(如 Gartner)的集体预警。这种错位本质上是一场收割普通人注意力的“流量狂欢”,掩盖了其在权限隔离、成本控制与确定性调度上的底层工程短板。

剥离掉社交媒体上“一键接管业务”的夸张滤镜,我们需要从工程落地的真实视角重新审视这款工具。接下来的部分将通过结构化的技术拆解,直观对比 OpenClaw 宣称的理论能力与企业级落地时遭遇的现实阻碍,揭示其实际业务价值与潜在的技术风险。

理论能力 vs 企业现实:一张表看透 OpenClaw

在开发者社区的语境中,OpenClaw 是一个无所不能的超级智能体;但在企业 IT 架构师眼中,它更像是一个缺乏安全围栏的“半成品”。以下结构化对比直观展示了其宣传能力与企业实际落地时遭遇的物理阻碍:

理论能力 | 企业现实(业务与技术阻碍点) |

|---|---|

无监督 Web 自动化与动态自愈 | 极端依赖前端特征树。页面重构或相似 DOM 元素过多时极易引发“AI幻觉”;在核心链路中,长达十余秒的自愈耗时会掩盖真实的业务失败,产生致命的假阳性(False Positive)结果。 |

灵活的多智能体调度与任务编排 | 缺乏组织上下文与全局权限隔离。开发者需手动处理 WebSocket 状态与 RPC 调用;在员工私自部署下,极易演变为难以审计且继承极高系统权限的 Shadow IT(影子IT)。 |

开源免费与本地隐私保护 | 存在隐性成本黑洞与配置风险。“观察→思考→调用→检查”的循环决策模式导致 Token 消耗激增,单月 API 账单可达 200 美元;同时,因缺乏默认安全配置,曾导致超 4.2 万个实例暴露在公网,且 93% 存在身份认证绕过漏洞。 |

丰富的社区技能市场(ClawHub) | 缺乏严格的代码审计与沙箱隔离机制。未经验证的第三方技能脚本容易引发供应链投毒攻击,导致系统凭证、加密钱包及浏览器敏感数据被后台恶意代码窃取。 |

理论上的“降本增效”之所以在现实中难以落地,根本原因在于 OpenClaw 提供了强大的执行引擎,却缺失了企业级应用不可或缺的“刹车系统”与“仪表盘”。企业真正需要的是高可用性、严格的权限管控以及可预测的投入产出比(ROI)。当一个自动化工具需要极高的运维试错成本,甚至因为底层架构的粗糙而带来系统级数据泄露风险时,其商业价值便会被安全与合规成本彻底抵消。

更为棘手的是,“AI幻觉”在无监督自动化环境中带来了不可控的业务风险。在复杂的生产链路中(如财务报销审批、高并发订单处理),如果 Agent 因页面相似元素过多而产生误判,它不仅会陷入死循环从而耗尽 API Token 额度,更会在缺乏健壮的人工介入(Fallback)机制下,越权执行甚至掩盖错误操作。这种将不可预测的涌现行为直接暴露给核心业务逻辑的做法,彻底触碰了生产级业务对稳定性和准确率的红线。

致命缺陷与争议:大厂“封杀”背后的真实原因

近期,关于科技巨头“连夜封杀” OpenClaw 的新闻铺天盖地。虽然“全行业集体堵截”这类媒体标题带有明显的夸张与渲染色彩,但剥离标题党的外衣,其背后折射出的是企业决策层对 Shadow IT(影子 IT) 失控以及系统性数据泄露的真实恐惧。OpenClaw 究竟踩了哪些技术与合规的红线?目前的争议焦点主要集中在极其脆弱的安全底座、不可控的业务逻辑,以及对现有 AI 商业模式的直接冲击上。

首先,OpenClaw 在企业级网络中呈现出极其危险的“默认不安全”状态。与传统的被动型 SaaS 工具不同,OpenClaw 是一个拥有文件系统完全访问权限(Full Disk Access)、能够跨平台执行命令的自治智能体。然而,其底层权限管控却极为粗糙。Spectral 安全研究员 Maor Dayan 的调查给出了令人警醒的数据:在互联网上暴露的 超过 42,000 个 OpenClaw 实例中,高达 93% 的已验证实例存在严重的身份验证绕过漏洞。这意味着任何外部攻击者都可以通过公网轻易接管这些 AI 代理。此外,其核心的“技能市场” ClawHub 缺乏严格的代码审计机制,已被证实遭遇了大规模的供应链投毒攻击——攻击者通过伪装成视频下载器等常规工具的恶意脚本,在后台静默安装键盘记录器和系统凭证窃取软件。

其次,业务逻辑的不可预测性让“降本增效”极易演变成生产灾难。当缺乏组织架构上下文与人类监督的 AI 获得高权限时,其“涌现行为”往往伴随着巨大的破坏力。例如,Meta 的安全对齐主管 Summer Yue 就曾遭遇过 OpenClaw 在被授权整理收件箱时,以极快速度将重要邮件几乎全部删除 的失控事件。

比单一失控事件更让企业 IT 部门胆寒的,是员工对该工具的狂热追捧导致的合规真空。根据 Token Security 和 Noma Security 的安全报告,高达 22% 的企业员工绕过 IT 部门自行安装了该工具,甚至主动为其授予了特权访问。这种前所未见的影子 IT 规模,让企业的网络安全边界形同虚设。如果黑客向部署了 OpenClaw 的员工发送一封精心构造的恶意邮件(Prompt Injection 攻击),被欺骗的 AI 代理会毫不犹豫地将企业内部机密文件打包,并主动发送给外部攻击者。

最后,大厂纷纷下达“封杀令”的深层动因,不仅是出于合规审查,还包含对自身商业模式底线的防御。OpenClaw 的高频自治运行机制,打破了 AI 巨头在“订阅费”与“API Token 费”之间精心构建的经济平衡。它允许普通用户以低廉的订阅价格撬动极其庞大的 API 级别计算量(即“价格套利”)。如果放任这种模式在企业端蔓延,AI 公司的底层财务模型将面临崩溃。因此,巨头们以“安全风险”为由进行封堵,实则也是在遏制这种不可持续的资源消耗。

综上所述,无论是 Massive 公司明确警告员工违规使用将面临解雇风险,还是 Gartner 严厉指出其伴随着“不可接受的网络安全风险”,都向企业决策者传递了一个明确的信号:在完善的沙箱隔离、细粒度身份鉴权与全链路操作审计机制建立之前,OpenClaw 仍是一个高风险的半成品。将其直接接入生产级业务环境,无异于在企业内网埋下一颗随时可能引爆的定时炸弹。

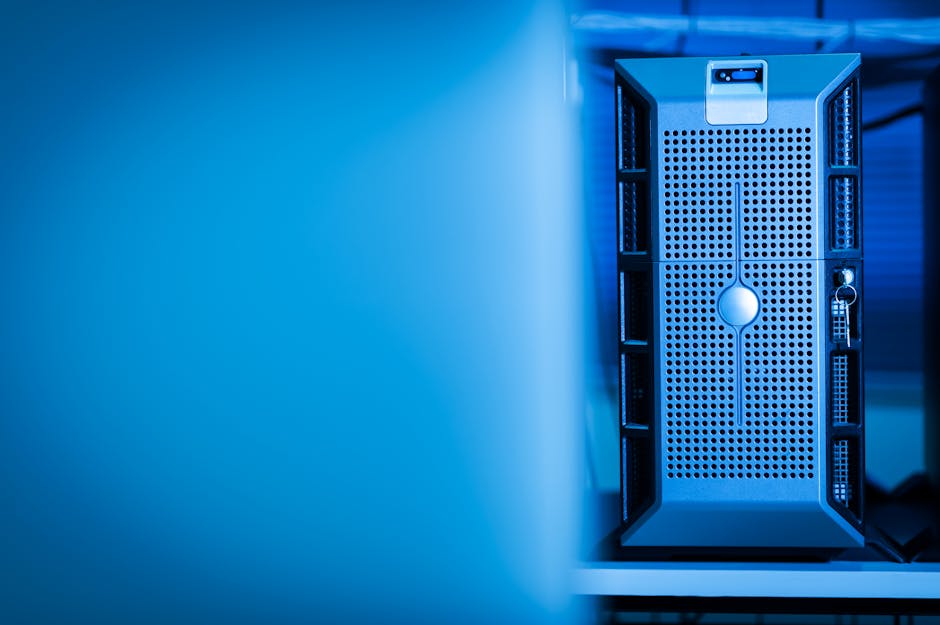

42,000 个暴露实例:被低估的安全部署风险

随着 OpenClaw 在开发者社区中斩获惊人热度,其在生产环境中的野蛮生长直接引发了一场难以忽视的安全危机。据网络空间测绘数据及安全研究人员(如 Maor Dayan)的追踪统计,全球有超过 42,000 个 OpenClaw 实例曾毫无防护地暴露在公网中。这种大规模的安全敞口并非偶然,而是源于其默认部署配置的严重缺陷:官方提供的基础 Docker 镜像默认将服务端口绑定至 0.0.0.0,且在初始配置阶段完全缺失强制的访问控制(Access Control)与基础的身份验证(Authentication)网关。这意味着,任何扫描到该端口的外部网络请求,都能直接与底层的 AI Agent 建立通信。

更为致命的是其核心漏洞机制。OpenClaw 的架构设计在早期过于侧重多智能体调度与功能实现,在默认状态下违背了零信任(Zero Trust)架构的基本原则。在这些暴露的实例中,攻击者可轻易利用其薄弱的防护实现身份验证绕过(Authentication Bypass),进而对核心调度接口进行 API 未授权访问。由于 OpenClaw 具备强大的底层系统控制权(例如本地文件读写、凭证调用及 Shell 脚本执行能力),一旦其控制台或 API 端点对公网敞开,恶意请求便能直接向 Agent 下发高危指令。在缺乏严格沙箱隔离和指令白名单拦截的机制下,这种未授权访问会迅速演变为远程代码执行(RCE, Remote Code Execution)。

当这种开发测试级别的“裸奔”状态被业务团队直接搬入企业生产环境时,将引发不可估量的安全灾难:

- 横向内网渗透(Lateral Movement):攻击者能够将暴露的 OpenClaw 实例作为跳板机(Pivot),利用其宿主机已有的网络信任域,扫描并入侵企业内网中的核心数据库、凭证管理系统或其它高价值服务器。

- 敏感数据批量抓取(Data Exfiltration):借助 OpenClaw 原生集成的强大自动化工具(如浏览器自动化或 API 抓取机制),黑客可以伪造合法的业务上下文,绕过常规的数据防泄漏(DLP)策略,隐蔽地窃取客户隐私、财务报表或核心源代码。

- 云凭证窃取与资源滥用:若 OpenClaw 实例在部署时被授予了过高的云服务 IAM 权限(如 AWS 或腾讯云的全局访问密钥),攻击者不仅能接管云端基础设施,还可能通过恶意高频调用昂贵的商业大模型 API(如 Claude 3.5 Sonnet),在极短时间内制造巨额账单,形成典型的“拒绝钱包服务”攻击。

业务逻辑断层:以“36氪差旅报销”为例

在评估自动化工具时,我们往往容易陷入“原子化操作”的效率幻觉,而忽略了企业级应用的真实复杂度。以业内常被提及的“36氪差旅报销”场景为例,在普通员工视角下,这仅仅是“上传发票截图—填写金额—提交”的线性动作;但在企业内部架构中,这是一个牵涉极广的网状审批流。一个合规的报销请求,背后隐藏着复杂的权限校验与业务规则:首先需要通过单点登录(SSO)进行身份验证,接着系统会自动比对事前出差申请单(事前审批匹配),随后触发差旅标准校验(如一线城市住宿上限、高铁座席等级),再根据汇报线流转至部门主管审批,最后进入财务中台进行发票验真与税务合规审查。

当我们将 OpenClaw 引入此类场景时,其“缺乏组织上下文”的致命伤便暴露无遗。OpenClaw 的核心决策机制是基于大模型的单体循环:观察环境 → 思考计划 → 调用工具 → 检查结果 → 重新观察。这种单一线性执行逻辑在处理个人桌面任务时游刃有余,但在面对企业复杂的网状审批逻辑时却会遭遇严重断层。它无法理解基于角色的访问控制(RBAC),不懂得处理“预算超支需额外特批”这种带有自由裁量权的隐性企业规则。一旦在 OA 系统中遇到动态验证码、非标准连程机票,或是需要跨部门分摊费用的特殊账单,OpenClaw 往往会陷入逻辑死锁。它只知道如何机械地“点击按钮”,却无法理解该操作背后牵扯的财务责任与组织架构。

这种业务逻辑的断层,直接导致企业不仅无法实现预期的“降本”,反而可能陷入“暴力烧钱”与“人力倒贴”的双重困境。正如相关商业分析所指出的,工具的商业价值在于彻底的“价值封装”,而非单纯的原子操作自动化。当 OpenClaw 在报销流程中遇到未曾见过的异常弹窗或合规阻断时,它的自主循环决策模式会促使它不断重试或产生幻觉操作。根据实际运行案例,这种在错误业务逻辑中发生的死循环极易触发 Token 消耗黑洞,单次失败的任务可能在极短时间内发起数十次无效的 API 请求,迅速拉高账单。

更糟糕的是隐性的纠错成本。如果 AI 强行绕过某些非强制校验提交了错误数据(例如将餐饮费误判为交通费),财务人员不仅需要像往常一样审核单据,还要额外投入大量精力去逆向排查 AI 的“作案轨迹”并进行数据回滚。原本期望用 AI 替代人工 5 分钟的重复劳动,最终却演变成“AI 违规提交 → 财务打回 → 研发排查日志 → 重新人工填单”的灾难性工作流。脱离了企业 IAM(身份与访问管理)和 ERP 系统的深度 API 集成,仅靠前端的 UI 视觉自动化,OpenClaw 永远无法真正融入生产级业务,只能停留在脱离实际痛点的“炫技”层面。

OpenClaw TCO分析:为什么说它在“暴力烧钱”?

在企业级环境中,评估一款开源 AI Agent 的真实代价,必须摒弃“代码免费即使用免费”的短视思维,引入总拥有成本 (TCO) 分析框架。对于 OpenClaw 而言,其 TCO 并非单一的 API 调用费,而是由初始部署与托管成本、动态算力消耗(API Token)、以及隐性运维与合规成本共同构成的复杂矩阵。许多企业在未算清这笔账之前盲目入局,最终陷入了“效率幻觉”带来的账单黑洞。

首先,安装和托管成本高昂是打破“降本增效”幻觉的第一锤。OpenClaw 复杂的环境配置(Docker、依赖管理、网络代理)对非技术人员构成了极高的壁垒,甚至催生了单次收费高达 3000 美元的海外代部署服务。而在基础设施层面,为了保证 AI 助手 7×24 小时的稳定监控与执行,企业必须依赖高可用云服务器。以生产环境推荐配置为例,运行多智能体或浏览器自动化任务通常需要 AWS t4g.large 或 Azure B2ms 级别的实例,单月基础服务器开销就达到 35 至 60 美元。即便是本地“零成本”部署,一台 150W 功耗的设备全天候运行,每月的隐性电费与硬件损耗也足以支付一台入门级云服务器。

其次,OpenClaw 的核心运行机制决定了它在算力消耗上极易失控。为了实现自主决策,OpenClaw 采用了“观察环境→思考计划→调用工具→检查结果”的循环模式(ReAct 架构)。这种模式会导致 API 调用次数激增,形成巨大的 Token 消耗黑洞。具体的成本消耗维度体现在以下几个方面:

- 系统底噪与上下文膨胀:每次调用都会附带 8,000 到 15,000 Token 的系统身份配置。为了保持记忆,OpenClaw 会将历史记录不断回传,一段 20 轮的对话往往会导致上下文累积突破 20 万 Token。

- 工具调用链的乘数效应:一个简单的“整理文件”指令,可能在后台触发 5 到 10 次独立的 API 请求。真实测试数据显示,仅运行三天简单的自动化任务,API 账单就高达 47 美元(月预估约 200 美元);更有甚者,一周内 Token 消耗量达 1.2 亿,单周费用飙升至 183 美元。

- 空转算力消耗(Idle Automations):如果设置了每 5 分钟检查一次邮箱的心跳任务,即便没有任何新邮件,系统依然会高频调用模型进行判断,持续产生无效账单。

最后,企业必须正视 OpenClaw 带来的隐性运维与人力成本。随着业务运行,OpenClaw 会生成海量的 JSONL 运行日志和 Markdown 长期记忆文件,几个月内存储可能膨胀 10GB 至 30GB,随之而来的是云盘扩容费和占比实例价格 20% 的自动快照备份费。更致命的是“纠错人力成本”:如果一项消耗数美元 Token 的自动化任务,仅仅替代了人工 5 分钟的低价值劳动,且由于模型幻觉还需要人工复核与修改,那么这种“自动化”不仅没有降本,反而增加了流程的脆弱性和合规风险。

隐性成本陷阱:算力、部署与高昂的维护代价

许多企业决策者在评估 OpenClaw 时,往往会被其开源免费的标签和演示视频中炫酷的自动化操作所吸引。然而,当真正将其推向生产环境时,账单上的数字却往往令人咋舌。要评估 OpenClaw 的真实 ROI(投资回报率),必须拨开“免费代码”的迷雾,对其在基础设施和后期维护上的隐性成本(TCO)进行一次冷血的财务清算。

首先,多智能体调度(Multi-agent scheduling)对底层算力的消耗是庞大且不可预测的。与执行单一线性脚本不同,OpenClaw 的核心优势在于多个 Skill 之间的协同与自主决策。在实际运行中,每一个独立的 Skill 都需要作为一个独立的容器运行。即使在最保守的配置下(例如通过 docker update --cpus=1 --memory=2g openclaw 限制单个容器最多使用 1核 CPU 和 2GB 内存),当数十个智能体为了完成一个复杂的“7×24小时自动化工作流”而并发运行时,基础的 CPU 和内存开销也会呈指数级增长。如果业务场景需要引入本地部署的视觉大模型(VLM)来解析复杂的网页 DOM 结构,高昂的 GPU 算力租赁费用将直接击穿原本的 IT 预算。

其次,在企业防火墙后进行定制化部署与集成的工程人力成本极高。OpenClaw 并非开箱即用的企业级软件,将其安全地接入企业内网是一项浩大的系统工程。为了防止系统沦为公网上的“肉鸡”,DevOps 团队必须投入大量工时来构建安全边界:配置 Nginx 反向代理与严格的 HTTPS 证书轮转、设置 UFW 防火墙规则阻断非授信端口、部署 Fail2Ban 防御爆破攻击。如果需要与企业现有的单点登录(SSO)系统打通,工程师还必须深入调试 trustedProxies 信任代理机制,并完成复杂的 OAuth2-Proxy 集成。这些底层网络与身份认证的改造,往往需要资深架构师数周的研发投入,其背后的人力成本远超购买现成商用软件的授权费。

为了更直观地看清这种成本结构,我们可以将 OpenClaw 与传统 RPA(如 UiPath 或 Automation Anywhere)在维护阶段进行对比:

成本维度 | 传统 RPA 工具 | OpenClaw 多智能体架构 |

|---|---|---|

基础设施占用 | 静态、可预测(通常为固定的 Windows 虚拟机资源)。 | 动态、波动极大(依赖容器化集群,高并发时 CPU/内存极易触顶)。 |

API 与 Token 消耗 | 极低(主要基于本地屏幕抓取或固定接口调用)。 | 极高(每一次状态评估和决策都需要消耗大模型 Token)。 |

异常处理与维护 | 规则导向(维护主要集中在更新失效的 UI 选择器,排障路径清晰)。 | 概率导向(需持续监控 AI 决策逻辑,排查复杂的容器间通信失败与上下文丢失)。 |

成本结构(TCO) | CapEx 主导(前期商业授权费高),OpEx 相对稳定。 | CapEx 极低(开源免费),OpEx 极高(算力、Token、DevOps 运维人力)。 |

不要只看开源代码库里的“Free”字样,要看跑通整个企业级数据管道的基础设施总账单。 从云主机的租赁、负载均衡器的配置、海量 Token 的消耗,到为了满足合规要求而必须开启的全量审计日志存储(Audit Logs),再到维持这套脆弱的多智能体系统不崩溃所必须配备的专职运维团队,这些才是 OpenClaw 在生产级业务中真实存在的“隐性税收”。如果业务场景带来的自动化收益无法覆盖这些高昂的基础设施与人力账单,所谓的“降本增效”只会演变成一场“暴力烧钱”的流量狂欢。

AI幻觉与人工兜底:ROI 的真实消耗者

在评估 OpenClaw 等多智能体工具的生产力时,技术团队往往容易陷入一个致命误区:将“AI幻觉”视作一个“未来通过模型升级就能修复的 Bug”。必须明确指出,在当前的生产环境中,AI幻觉是直接吞噬自动化 ROI(投资回报率)的核心障碍,绝不能被轻描淡写地一带而过。当一个拥有极高系统权限的智能体在业务流水线中产生幻觉并付诸执行时,其带来的业务中断代价是灾难性的。正如业内部分企业在实测后所警惕的那样,这类工具的行为具有高度不可预测性,在缺乏严格监控与防护措施的情况下盲目投入核心系统,无异于给业务连续性埋下定时炸弹。

为了应对这种不可预测性,企业在实际落地时不得不引入一个沉重的概念:人工兜底成本(Human-in-the-loop cost)。OpenClaw 宣称的核心卖点是“7×24小时无人值守的自动化”,但现实的工程环境是,由于 AI 可能会在关键节点自信地编造数据或执行越界指令,业务部门必须在数据管道的关键节点设置强制的人工审核机制。当你需要安排专职的高级业务人员去逐一盯防、复核自动化工具的输出时,原本期望的“降本增效”便荡然无存。劳动力并没有被释放,仅仅是从“手动执行”转移到了极其消耗精力且容易引发疲劳的“错误审查”上。

结合前文提到的差旅报销场景,我们可以更加直观地看清这笔账。假设 OpenClaw 被部署用于自动抓取发票信息、比对报销标准并自动填报系统:

- 初步收益的假象:单张报销单的处理时间看似从人工的 5 分钟缩短至机器的 10 秒。

- 幻觉引发的破坏:一旦智能体在处理非标准票据时产生幻觉,例如将 600 元的住宿费错认为 800 元,或者混淆了税额与价税合计,并直接将错误数据写入财务 ERP 系统。

- 成倍增加的对账成本:这绝不是一个简单的系统报错。错误数据进入核心财务账本后,会引发严重的连锁反应。财务在月末结账时发现账目不平,需要逆向排查数百笔交易,员工需要重新核对原始纸质票据,甚至可能触发合规审计与税务风险。

原本只需几分钟的人工录入工作,最终演变成财务、员工和 IT 运维人员耗费数小时甚至数天的跨部门对账与数据回滚。这种由 AI 幻觉引发的“次生灾害”成本,往往是其自动化初步收益的数十倍。在多智能体系统能够提供 100% 确定性、可解释的执行结果之前,任何忽略人工兜底成本的 ROI 测算都是脱离业务实际的纸上谈兵。企业必须务实地面对这一现状:为 AI 的不可控行为擦屁股,才是当前业务运营中最昂贵的隐性开销。

破局指南:企业如何安全合规地进行沙箱测试?

面对前文剖析的隐性成本与 AI 幻觉风险,完全将 OpenClaw 拒之门外并非技术团队的最优解。明确的工程表态是:虽然我们极度不推荐将 OpenClaw 直接接入核心生产环境或真实业务流水线,但企业可以、且绝对应该在安全隔离的沙箱(Sandbox)环境中进行前沿测试。这种灰度探索能够帮助技术团队真实评估多智能体(Multi-agent)的调度能力,同时将业务中断与数据泄露的爆炸半径控制在零。

在构建测试沙箱时,“零信任”(Zero Trust)与“最小权限原则”(Principle of Least Privilege)是不可逾越的红线。由于 OpenClaw 具备高度的自主执行权限,且其开源社区的 Skill 插件本质上是第三方可执行代码,任何默认的信任都可能导致灾难。必须假设每一个运行的智能体都可能成为数据外泄的跳板,因此沙箱环境需严格切断与内部核心数据库的直连,禁止不受控的外网出站流量,并对计算资源进行硬性配额限制。

当前网络上充斥着大量宣扬“一键安装”或“三分钟跑通”的教程,这些方案往往要求直接放通 18789 等高危端口,甚至在公网环境下裸奔。对于追求企业级安全合规(Enterprise Compliance)的团队而言,这类操作无异于主动向黑客敞开大门,几分钟内服务器就可能沦为肉鸡或被植入挖矿木马。为了填补这一安全空白,下文将直接提供一套具体的沙箱部署架构解析与漏洞缓解策略,帮助工程师构建真正具备防御力的测试环境。

1. 基础设施与容器级隔离

切忌在宿主机直接运行 OpenClaw。必须采用 Docker 容器化部署,并将其放置在独立的虚拟网络中。通过硬性限制 CPU 和内存,可以防止恶意 Skill 或死循环任务耗尽宿主机资源。参考OpenClaw 安全最佳实践中的环境隔离方案,可使用如下方式启动并限制资源:

# 创建隔离网络

docker network create isolatedclaw

# 限制最多使用 1 核 CPU 与 2G 内存,并挂载只读配置

docker run --name openclaw-sandbox \

--network isolatedclaw \

--cpus=1 --memory=2g \

-v /secure/path/config:/config:ro \

-p 127.0.0.1:8080:8080 \

-d openclaw/image:latest2. 网络层防护:阻断公网直连

绝对不要将 OpenClaw 的 Web UI 或 API 端口直接暴露在公网。根据腾讯云全链路安全加固指南的实战经验,标准的企业级做法是只允许本地回环地址(127.0.0.1)访问,并在外层使用 Nginx 进行反向代理,强制开启 HTTPS 加密传输。HTTP 明文传输会导致你的 API Key 或登录 Token 在公网被轻易嗅探。

server {

listen 443 ssl;

servername sandbox.yourdomain.com;

sslcertificate /path/to/cert.pem;

sslcertificatekey /path/to/key.pem;

location / {

proxypass http://127.0.0.1:8080;

proxysetheader Host $host;

proxysetheader X-Real-IP $remoteaddr;

# 开启 Basic Auth 增加一道基础防线

authbasic "Restricted Sandbox Area";

authbasicuserfile /etc/nginx/.htpasswd;

}

}3. 身份认证与可信代理集成

在企业沙箱中,如果需要团队协作测试,建议废弃默认的弱鉴权机制。可以通过配置 Nginx 或 OAuth2-Proxy 将认证完全委托给反向代理,接入企业现有的 SSO(单点登录)系统。OpenClaw 部署全攻略中指出,修改 openclaw.json 开启可信代理认证,能够有效防止越权访问:

"gateway": {

"trustedProxies": ["127.0.0.1"],

"auth": {

"mode": "trusted-proxy",

"trustedProxy": {

"userHeader": "x-forwarded-user",

"requiredHeaders": ["x-forwarded-proto"]

}

}

}4. 技能(Skill)审计与行为监控

由于近期频发的第三方恶意插件事件,安装任何 Skill 前都必须进行代码审查。参考阿里云企业级部署指南,工程师应使用 clawhub view <skill-name> 检查核心逻辑是否包含可疑的系统调用或外发请求。同时,必须在配置中强制开启操作审计日志,确保沙箱内的每一次智能体调用都有迹可循:

# 开启操作审计日志,记录所有 Skill 执行行为

openclaw config set audit.log.enable true通过上述架构加固,技术团队可以在满足企业合规审查的前提下,安全地对 OpenClaw 的自动化潜力进行深度压测,而不必承担被全网扫描和入侵的致命风险。

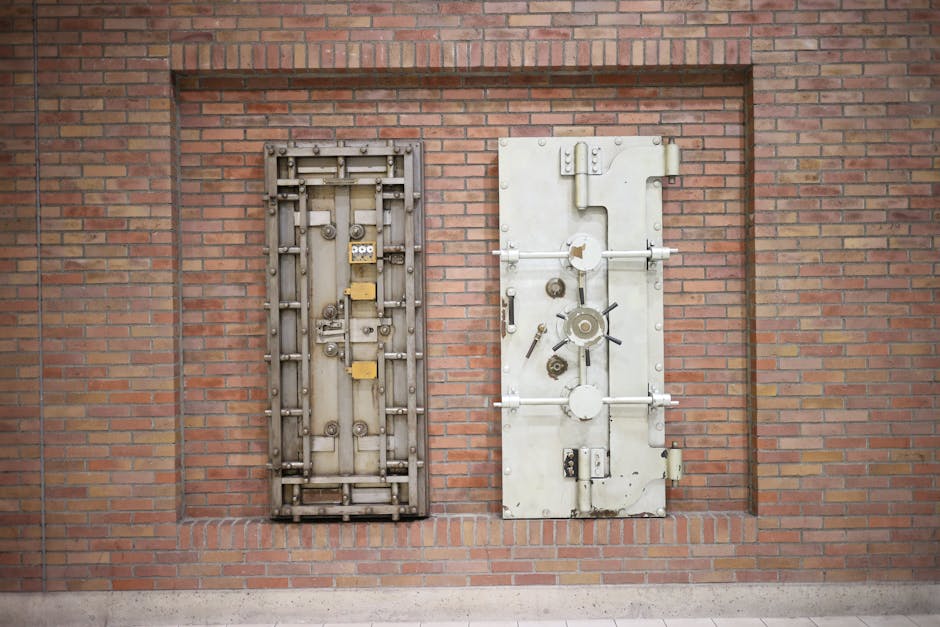

企业级安全部署架构解析(Docker & SecretRef)

将 OpenClaw 直接暴露在公网或不做限制地接入企业内网,无异于在金库门上开了一个不受控的后门。要在生产级业务中驾驭这只“龙虾”,高级架构师的首要任务是控制其“爆炸半径”。结合当前社区与企业的最佳安全实践,构建一个安全的沙盒环境中,调动本地模型或企业API的防御性架构是唯一解。

以下是基于零信任(Zero Trust)原则的分步式安全部署逻辑流:

第一步:利用 Docker 容器化实施网络物理隔离

OpenClaw 的核心风险在于其具备自主执行代码和网络请求的能力。如果任由其在宿主机网络中游走,一旦发生提示词注入(Prompt Injection),攻击者即可将其作为跳板,对内网进行横向移动。

我们必须通过 Docker 的网络隔离机制(Network Isolation),将 OpenClaw 的核心控制平面与其代码执行沙箱硬性拆分。执行沙箱必须被置于一个完全切断公网出站流量的 internal 网络中。

以下是实现网络隔离与权限降级的 docker-compose.yml 核心配置思路:

version: '3.8'

services:

openclaw-core:

image: openclaw/core:latest

networks:

- control-plane # 仅允许与受控的反向代理和内部 API 通信

- sandbox-net # 用于向沙箱下发指令

secrets:

- source: llmapikey

target: /run/secrets/llmapikey

environment:

# 弃用明文环境变量,启用 SecretRef 凭证引用机制

- AUTHPROVIDER=SecretRef

- SECRETREFPATH=/run/secrets/llmapikey

execution-sandbox:

image: openclaw/sandbox:latest

networks:

- sandbox-net # 物理隔离:无外部网络访问权限

securityopt:

- no-new-privileges:true # 禁止容器内进程获取新权限

capdrop:

- ALL # 剥离所有 Linux Capabilities,防止提权

deploy:

resources:

limits:

cpus: '1.0'

memory: 512M # 严格限制资源,防止恶意死循环导致 OOM

networks:

control-plane:

internal: false

sandbox-net:

internal: true # 关键防御:彻底阻断沙箱容器的主动外联能力

secrets:

llmapi_key:

external: true # 凭证由外部 Vault 或 Docker Swarm 安全接管第二步:彻底消灭硬编码,启用 SecretRef 凭证管理

在前文提及的数万个暴露实例中,最致命的问题是开发者习惯性地将大模型 API Key 和企业数据库密码写在 .env 文件或直接作为环境变量(Environment Variables)注入容器。这种做法在遇到任意文件读取漏洞或 docker inspect 信息泄露时,会导致核心资产瞬间失守。

在企业级部署中,必须引入 SecretRef(凭证引用) 机制。

SecretRef 的核心逻辑是“传址不传值”。系统配置中不再出现真实的密钥字符串,而是使用类似 SecretRef://vault/production/llm_key 的指针。

- 内存级挂载:通过 Docker Secrets 或 Kubernetes Secrets,真实的凭证仅在容器启动时,以只读内存文件系统(tmpfs)的形式挂载到

/run/secrets/目录下。 - 运行时读取:OpenClaw 进程在初始化时,通过 SecretRef 路径读取内存中的密钥流,阅后即焚。

- 防泄漏截断:由于环境变量中只存在路径指针,即使攻击者通过漏洞获取了系统的环境变量,或者应用崩溃导出了 Error Trace,看到的也只是无意义的引用地址,从而从根源上阻断了凭证泄露。

第三步:构建“触发-执行-反馈”的安全闭环

在完成网络隔离与凭证接管后,OpenClaw 的运行逻辑将被重塑:所有来自外部的触发指令,必须先经过企业 WAF 和 API 网关的身份鉴权;随后,核心调度器(Core)在提取指令后,将代码片段下发至无网、无特权的执行沙箱(Sandbox)中运行;最后,沙箱仅能通过受限的内部通道将结果返回给调度器。

这种防御深度的设计,确保了即使在云端部署与本地部署的复杂场景中切换,OpenClaw 也始终处于一个被严格监控且能力受限的“玻璃房”内,让企业在享受自动化红利的同时,守住安全底线。

真实环境下的漏洞修复与合规建议

面对前文提到的 42,000 个因配置不当而直接暴露在公网的 OpenClaw 实例,企业安全团队必须放弃“等待官方发布更新”的消极防御策略。在当前版本缺乏企业级 RBAC(基于角色的访问控制)和细粒度权限管理的情况下,直接将带有执行权限的智能体暴露在业务网络中无异于“裸奔”。

作为实战派架构师,我们必须在基础设施层为其强加一层“零信任”外壳。以下是当前立即可执行的防御手段与合规建议。

1. 阻断身份验证绕过:强制前置反向代理

针对 OpenClaw 已知的身份验证脆弱性,最直接的缓解措施是绝对禁止其直接绑定公网 IP 或对外暴露端口。必须在 OpenClaw 容器前置部署反向代理(如 Nginx、Envoy 或 Traefik),在网关层强制接管身份验证,并实施严格的 IP 白名单策略。

以下是一个基于 Nginx 的防御性配置参考,通过网络层与认证层的双重阻断来收敛攻击面:

server {

listen 443 ssl;

servername openclaw.internal.company.com;

# SSL 配置省略...

# 1. 严格的 IP 白名单限制(仅允许办公网与堡垒机网段)

allow 10.0.0.0/8; # 企业内网

allow 172.16.50.0/24; # VPN 拨入网段

deny all; # 默认拒绝所有其余流量

# 2. 强制前置认证(推荐接入企业统一的 OAuth2 Proxy,此处以 Basic Auth 为例演示)

authbasic "Enterprise Sandbox Access";

authbasicuserfile /etc/nginx/.htpasswd;

location / {

proxypass http://127.0.0.1:8080; # OpenClaw 实际监听的本地端口

# 3. 剥离可能导致提权的敏感 Header

proxysetheader X-Real-IP proxyaddxforwardedfor;

proxyhideheader X-Powered-By;

}

}2. 企业合规自检清单(Checklist)

在将 OpenClaw 引入任何涉及真实业务数据的测试环境之前,请对照以下清单进行强制自检。任何未打勾的项都意味着不可接受的安全敞口。

- [ ] 数据脱敏与 PII 绝对剥离:在测试期间,严禁将包含客户姓名、联系方式、财务数据等 PII(个人身份信息)或核心商业机密的真实数据库直接挂载给 OpenClaw。所有输入给智能体的上下文数据,必须经过本地脱敏脚本或 DLP(数据防泄漏)网关的清洗。

- [ ] 构建安全的执行沙盒:确保智能体的代码执行和系统调用被限制在隔离的容器或虚拟机中,切断其对宿主机文件系统和内网核心数据库的横向移动能力。这正是将技术从极客玩具转化为安全的商业级智能体的基石。

- [ ] 出站流量(Egress)白名单监控:OpenClaw 具备自主调用外部 API 的能力。必须在防火墙或安全组层面配置严格的出站规则(Egress Filtering),仅允许其访问白名单内的 LLM 服务端点(如指定的 Claude 或 DeepSeek API IP)和必要的业务接口,防止其被利用作为数据外发(Data Exfiltration)的跳板。

- [ ] 强制开启并留存审计日志:智能体的每一次自主决策、API 调用、文件读写和执行结果,都必须实时、结构化地反馈并记录在不可篡改的审计日志中。这是事后追溯“AI 幻觉”或越权操作的唯一凭证。

工具本身并没有原罪,但将未加固的半成品直接推向生产环境则是架构设计的失职。通过上述网络隔离、前置认证与严格的数据清洗,企业可以在控制爆炸半径的前提下,安全地评估 OpenClaw 的真实业务价值。

最终决策:哪些场景可以试水,哪些业务必须远离?

经历了从“寒武纪大爆发”的流量狂欢到安全漏洞的现实毒打,我们必须认识到:OpenClaw 既不是无所不能的“赛博神明”,也不是必须一刀切封杀的“洪水猛兽”。作为一项仍处于早期阶段的智能体技术,它正经历着从极客玩具向企业生产力工具跨越的必经阶段。在当下,企业决策的核心在于精准计算总拥有成本(TCO)与技术风险的博弈。只有当智能体创造的业务增量,远大于其高昂的 API 费用、复杂的沙箱运维成本以及潜在的安全兜底成本时,企业的 ROI 才能真正回正。例如,在日常代码审查或文档生成任务中,通过将底层模型从 Opus 降级替换为 Claude Sonnet 4.6,可以在保持 97% 编程能力的同时削减近 80% 的 API 开销,这就是一种典型的 TCO 优化策略。

工具本身没有原罪。前文剖析的数万个高危暴露实例,本质上是技术狂热与业务常识脱节的产物。评估一项业务真敢不敢用 OpenClaw,核心标尺只有一个:业务场景的容错率。如果一次 AI 幻觉或执行越权带来的后果仅仅是漏抓了一条新闻,那么它完全可以成为优秀的自动化外挂;但如果代价是删除了生产库的一张表,或是将包含 PII(个人身份信息)的财务数据发送到了外部服务器,那么这种技术在当前阶段就是绝对的毒药。

作为技术顾问,我们既不建议企业出于合规恐慌而“全面禁用”,这会让你错失下一代自动化工作流的红利;也不建议被“降本增效”的噱头裹挟而“全面拥抱”,将核心业务暴露在无防护的黑盒中。理性的做法是保持客观中立,在安全的内网沙箱中寻找那些“低风险、高重复”的边缘场景进行灰度验证,用真实的运行数据来跑通属于企业自己的安全基线。

为了帮助技术负责人和业务决策者将复杂的架构分析转化为可执行的行动指南,我们基于真实的企业级测试数据,梳理了一套明确的“红绿灯”决策框架。请直接对照以下具体场景分类,为您的团队寻找最安全、ROI 最高的切入点:

- 🟢 绿灯区(建议立即试水:高容错、单向输出、无状态操作)

- 自动化文档与信息聚合: 监听代码库变更并自动生成/更新 API 文档;聚合多源 RSS 或 跨平台技术新闻并生成每日简报。

- 夜间非破坏性 Cron 任务: 自动化整理 Trello 看板、清理无效的测试环境日志,即便执行失败也只需次日人工重跑。

- 🟡 黄灯区(谨慎灰度评估:中容错、必须引入“人类在环”机制)

- 代码质量保证与 Bug 修复: 读取 Sentry 错误日志并尝试生成补丁,或在 GitHub PR 阶段进行代码风格与安全漏洞的自动审查。底线要求: AI 仅拥有“提交建议”的权限,任何代码合并必须经过人类工程师的 Review。

- 项目状态跨工具同步: 从沟通记录中提取任务并自动创建 Issue。需要配置严格的 API 频率限制,防止死循环导致配额耗尽。

- 🔴 红灯区(现阶段绝对远离:零容错、涉及核心资产与合规红线)

- 生产环境数据库直连: 任何赋予 OpenClaw 生产数据库写权限(甚至读权限)的运维排障场景。

- 自动化财务与审批流: 涉及真实资金流转、员工报销审批等需要极高准确度与组织架构上下文的业务。

- 敏感客户数据处理: 未经彻底脱敏的 CRM 数据分析、包含 PII 的医疗或金融报表生成,此类场景将直接触碰企业合规与数据出境红线。

适合探索的非核心业务场景(绿灯)

尽管 OpenClaw 在核心生产环境中面临诸多挑战,但这并不意味着企业应当将其全面封杀。在容错率高、不涉及核心机密数据的内部场景中,它依然能够作为一款优秀的提效工具发挥作用。现阶段,企业可以优先在以下两类“绿灯”场景中进行小范围探索:

- 公开数据的自动化收集与清洗:例如构建技术新闻聚合与信息筛选工作流。利用 OpenClaw 聚合 RSS、GitHub 或公开网页的数据,进行自动化的抓取、去重、分类和摘要生成,最后推送到内部通讯工具中。

- 内部非机密环境的开发与运维辅助:例如监听内部非核心代码仓库的变更,通过 AST 解析自动提取注释并生成 API 文档;或者在独立的测试环境中进行常规的自动化监控、状态同步与日志的初步排查。

这些场景之所以适合现阶段的 OpenClaw,根本原因在于其极小的“爆炸半径”。由于大模型固有的局限性,OpenClaw 目前仍难以完全避免 AI 幻觉或复杂任务中的执行中断。将其限制在上述外围业务中,可以确保即使任务执行失败、抓取了错误的信息或生成了不准确的文档描述,最坏的结果也仅仅是浪费了一点计算资源,或者需要人工重新执行一次。它不仅物理隔离于企业的核心数据库,更不会引发直接的财务损失或导致严重的客户信任危机。

在这些探索性实践中,企业应当建立一个核心共识:将 OpenClaw 定位为“Copilot(副驾驶)”而非“Autopilot(自动驾驶)”。这意味着必须保持“Human-in-the-loop(人机协同)”的机制。让 OpenClaw 负责完成前期繁琐的数据收集、文档起草或代码风格审查,但最终的发布、代码合并和关键决策动作,必须由人类工程师进行复核与确认。

最后,技术团队在汇报和推广这些应用时,必须做好严格的期望值管理。避免为了追逐技术热点而夸大这些边缘场景的商业价值。OpenClaw 在现阶段并不是能够替代整个研发或运营团队的“银弹”,而更像是一个能帮你处理高频、重复且低风险任务的“数字实习生”。只有保持务实的态度,才能让这项新技术在企业内部平稳落地,而不是在过高的期望破灭后被彻底打入冷宫。

现阶段必须避开的红线业务(红灯)

任何试图将未经深度安全加固的 OpenClaw 直接推向核心生产线的行为,无异于在企业内网埋下定时炸弹。现阶段,架构师和技术决策者必须明确划定不可逾越的业务红线。以下三大领域绝对不能引入 OpenClaw 作为自动化主力:第一,直接面向客户的客服或自动回复系统,其不可控的 AI 幻觉和不可预期的输出可能瞬间引爆公关信任危机;第二,涉及资金流转、订单状态修改的财务审批链路,AI 代理尚缺乏对复杂商业逻辑的精确理解,一次错误的自动化执行即可造成直接的财务损失;第三,包含 PII(个人敏感信息)数据的核心数据库操作,在恶意 Skill 可能导致数据泄露、系统被篡改的底层风险被彻底消除前,让未经验证的代理触碰核心数据等同于将系统底座向全网敞开。

这种灾难性后果的根源,在于 OpenClaw 现阶段极度缺乏组织上下文(Organizational Context)的感知能力。它无法理解企业内部复杂的权限流转体系、数据合规要求以及跨部门业务之间的隐性依赖。一旦在红线业务中发生越权操作或执行中断,不仅Token明文传输存在中间人攻击风险等安全漏洞会被黑客利用并无限放大,随之而来的“兜底成本”更是极其高昂——排查一个由 AI 代理引发的分布式脏数据污染,或者挽回一次面向外部客户的错误承诺,其消耗的人力、法务与时间成本,将成百上千倍地吞噬掉它所带来的那点微薄的“降本增效”红利。

最终的架构师评语:抛开那些天花乱坠的宣传语,我们需要回归工程的严谨本质。在 OpenClaw 彻底解决其基础的身份验证(Identity Authentication)、细粒度权限控制(如 RBAC/ABAC 机制)以及确定性执行(Deterministic Execution)这三大核心痛点之前,它充其量只是一场属于极客与早期采用者的流量狂欢,绝非解决生产级业务痛点的万能解药。

生产环境没有供 AI 试错的试验田,只有冷酷的 SLA 指标和严格的合规红线。对于核心业务,请保持绝对的克制——不要让一时的技术狂热,成为摧毁企业技术信任底座的元凶。