在社交媒体铺天盖地的“一键全自动打工”营销狂欢下,这款备受争议的 AI 代理工具正面临着严重的信任危机。基于深度的 OpenClaw 实测体验与底层架构剖析,可以明确界定它并非代码层面的恶意诈骗软件,而是一个极具实验性但也充满陷阱的开源项目。关于 OpenClaw 评测中频频提及的骗局指控与生产力革命之争,本质上源于巨大的期望落差与信息不对称。对于缺乏技术准备的普通用户而言,盲目跟风极易陷入失控的 OpenClaw API 成本黑洞,其高频的上下文轮询与后台重试机制能在短时间内悄无声息地烧掉数百美元的额度。更为致命的是,为了实现所谓的全自动接管,该工具要求极高的本地文件访问权限,带来了“引狼入室”级别的 OpenClaw 安全风险。如果不具备配置严格的 OpenClaw 沙盒隔离环境的专业能力,用户的底层系统将完全暴露于不可控的 AI 幻觉与潜在的恶意代码注入之中。在考量 OpenClaw 真实效率时,它远未达到开箱即用的工业级标准;在 OpenClaw vs Cursor 等成熟编程助手的直接对比中,前者在即插即用性和稳定性上表现极弱,用户花在环境配置与报错排查上的时间往往远超其节省的精力。因此,这份客观的 OpenClaw 避坑指南旨在彻底打破“零代码建站”的虚假神话,明确划定其受众边界:它仅适合拥有充裕预算、精通容器化技术的高级开发者作为前沿架构的实验场。对于期望快速提升日常工作流的普通人,尽早认清现实并转向更可靠的 OpenClaw 替代方案,才是避免沦为流量游戏牺牲品、真正保护自身时间与资金安全的明智之举。

结论先行:OpenClaw 究竟是生产力革命还是“骗局”?

面对社交媒体上铺天盖地的“AGI 降临”、“一键全自动打工”等营销狂欢,许多开发者与技术团队对 OpenClaw 产生了严重的信任危机。直接给出本文的核心结论:OpenClaw 并非严格意义上的网络诈骗软件,而是一个极具实验性的开源 AI 代理工具。

它确实展现了部分前沿的工程架构思路(如状态保持与工具调用),但巨大的期望与现实落差让它在现阶段更像是一场“卖铲人”的流量游戏。为了拨开迷雾,接下来的内容将跳过空洞的理论吹捧,直接通过真实的沙盒环境测试、隐形 API 成本核算以及底层安全机制分析,来彻底扒开 OpenClaw 的“底裤”。我们将客观定调它的真实技术水位,并清晰划定哪些人群能真正从中榨取生产力价值,哪些人又该果断避坑止损。

核心定调:“骗局”争议的真相与一句话总结

一句话总结:OpenClaw 是不是骗局?

OpenClaw 本身是一个合法的、极具实验性的开源项目,并非代码层面的诈骗软件。然而,由于其高昂的 API 隐形成本、严重的安全漏洞(如过大的本地文件访问权限),以及被过度营销的“一键生成”神话,它对缺乏技术准备的新手而言,无异于一个高风险的“陷阱”。

在当前的开发者社区与社交媒体中,关于 OpenClaw 的评价呈现出极端的两极分化。要彻底厘清“骗局”争议的真相,我们需要剥离其98%的营销泡沫,直视其2%的核心工程实现。它之所以被大量用户痛斥为“割韭菜”或“骗局”,主要归咎于以下三大现实落差:

- 失控的 API 隐形成本: 许多受“免费开源”口号吸引的用户并未意识到,驱动一个全自动 AI Agent 需要极高频的上下文轮询。在处理复杂任务时,OpenClaw 会在后台疯狂消耗 Token,导致用户在真实的测试环境中轻易烧掉数百美元。这种未被充分告知的计费黑洞,是引发“诈骗”指控的直接导火索。

- “引狼入室”级别的安全风险: 为了实现所谓的“全自动接管”,OpenClaw 需要极高的系统权限。它不仅能直接读取本地环境文件,还存在被恶意 Prompt 注入或引入 NPM 投毒包的致命风险。对于不懂得配置隔离沙盒(Sandbox)的普通用户来说,这相当于将个人电脑的底裤完全暴露给了一个充满幻觉的 AI。

- 被操纵的“一键AGI”神话: 调查数据与社区反馈表明,OpenClaw 早期爆发式的热度背后,充斥着利用自动化脚本和水军制造的虚假流量。所谓的“一键零代码建站”或“完全替代人类工作”,更多是精心编排的演示剧本,而非开箱即用的工程现实。

综上所述,OpenClaw 是一场技术上的激进实验,但在商业包装和社区推广上,它利用了严重的信息差。它不是传统意义上盗取资金的木马,但如果你带着“一键解决所有工作”的预期盲目入场,它绝对会让你付出惨痛的时间与金钱代价。

用户画像:谁能真正受益,谁应该果断避坑

OpenClaw 巨大的“预期与现实落差”(Hype-to-reality gap)主要来源于错位的受众期待。在当前的迭代版本中,它绝对不是一个开箱即用的即插即用神器,而更像是一个需要大量调试的硬核工程组件。为了避免盲目跟风带来的高昂成本与极强的挫败感,我们可以将受众明确划分为以下两类:

✅ 推荐人群:可以作为前沿实验场

- 具备沙盒配置能力的高级开发者与 AI 研究员:OpenClaw 在结构化环境中表现更强。如果你熟悉容器化技术、能够熟练配置完全隔离的沙盒环境以规避本地文件被越权访问的风险,并且理解 Agent 如何维护状态与调用底层工具(如 Playwright),那么你可以从它的架构设计中获得极大的启发。

- 拥有充裕 API 预算且具备风控意识的极客:这类用户对大语言模型的 Token 消耗速率有清晰的认知,能够通过在模型后台设置硬性账单上限(Hard Limits)来防止 Agent 死循环导致的资金流失,并且愿意为了探索下一代自动化工作流支付高昂的“测试学费”。

❌ 避坑人群:建议果断止损

- 期望“一键零代码建站”或“完全替代人类工作”的纯小白:如果你是被社交媒体上“一键生成复杂项目”的演示视频所吸引,请立刻拔草。真实情况是,OpenClaw 在即插即用性上表现极弱。对于缺乏编程基础的用户而言,你花在环境配置、报错排查和提示词微调上的时间,往往远超它为你节省的时间,最终只会让工作流变得更加复杂。

- 对 API 计费毫无概念的普通用户:如果你平时只习惯使用按月固定订阅的 ChatGPT Plus 或 Claude Pro,千万不要轻易在本地运行此类自主 Agent。OpenClaw 的自动化循环、记忆写入和后台重试机制,极易在无人工干预的短时间内以指数级消耗 Token,悄无声息地烧掉数百美元的 API 额度。

核心建议:目前的 OpenClaw 是一项极具潜力的技术实验,而不是一个可靠的数字员工。真正的生产力壁垒依然在于你自身构建的技能与工作流。如果你只是想找个工具帮你快速完成日常任务,现阶段请果断避坑;如果你是为了解构并研究前沿的 Agent 架构,做好安全隔离后再考虑入场。

实测体验:剥开滤镜后的真实效率与 ROI 分析

为了验证 OpenClaw 究竟是真正的生产力提效工具,还是仅仅停留在演示视频里的“完美玩具”,我们抛开官方的营销滤镜,在本地环境中进行了一场为期2小时的深度实测。本次测试的初衷非常明确:以一线研发工程师的真实工作流为基准,不预设任何理想化的前置条件,直接面对真实开发场景中的脏活与累活。

在测试环境的搭建上,出于对本地文件访问权限及潜在注入风险的安全考量,我们将 OpenClaw 严格限制在独立的沙盒环境中运行,并接入了 Claude 3.5 Sonnet 作为主力驱动模型。测试目标直接对标日常开发中的痛点,设定了涵盖不同复杂度的核心任务:包括从零搭建并调试一个轻量级的数据分析与文件整理脚本,以及执行涉及多步骤浏览器自动化的信息检索任务。

真正的工程实践从来不是一键生成的魔法。在接下来的内容中,我们将详细复盘这2小时实测中的真实交互过程——客观还原它在结构化任务中的表现,以及在复杂判断环节中暴露出的预期落差。同时,我们也将引入数据驱动的冷峻分析,通过硬核的 ROI(投资回报率)核算,精准拆解“节省的人工时间”与“消耗的 API Token 成本”之间的真实博弈。

2小时实测还原:具体任务表现与预期落差

为了剥离铺天盖地的营销话术,我设定了一个两小时的微型案例(Mini case study):在一个包含遗留代码的 Node.js 项目中,要求 OpenClaw 完成“批量整理杂乱的静态资源文件”以及“对一个新提交的 Pull Request 进行代码审查”。

在结构化、重复性且有着明确成功标准的任务上,OpenClaw 的表现确实令人惊艳。正如部分早期测试者所指出的,当把数百个杂乱无章的测试文件(PDF、截图、文档)丢进目录并下达分类重命名指令后,它不仅准确识别了文件特征,还严格按照业务逻辑建立子文件夹并完成了规范的重命名。这个环节它只花了不到 3 分钟,完全达到了“生产力工具”的及格线。

然而,当任务进入需要逻辑判断和深层上下文理解的“深水区”时,预期与现实的落差便显露无疑。在代码审查环节,我故意在 PR 中引入了一个会导致内存泄漏的异步边界情况(Edge Case)。OpenClaw 扫过 Diff 后,洋洋洒洒地给出了一堆关于“代码结构”和“变量命名规范”的通用建议,却完全漏掉了真正的致命 Bug。

更糟糕的是,当我提示它“代码中存在潜在的异步问题,请尝试修复”时,它不但未能对症下药,反而陷入了灾难性的“死循环”。它给出了会导致编译失败的代码建议,并在接连报错后开始了毫无逻辑的盲目试错:

[OpenClaw Action] Applying patch to dataHandler.js...[System] Error: Build failed. 'await' is only valid in async functions.[OpenClaw Action] My apologies. Let me wrap it in an IIFE.[System] Error: Build failed. ReferenceError: 'ctx' is not defined in this scope.[OpenClaw Action] I see the issue. Importing 'ctx' from global store...[System] Error: Module not found.

(Agent 持续消耗 Token 尝试修复,陷入逻辑死锁,直至被手动强制中断)

这场实测无情地戳破了“一键接管工作”的幻觉。OpenClaw 本质上是一个缺乏业务领域深度的执行器,而不是能够替代思考的工程师。当你试图让它处理需要高阶判断的任务时,你实际上并没有节省时间——你只是把“写代码”的时间,转化成了“反复调整 Prompt、阅读报错日志以及回滚 Git 提交”的时间。它绝不是什么一键神器,而是一个需要你随时手握方向盘、时刻准备踩刹车的危险副驾。

成本收益核算:节约的时间抵得上烧掉的 API 吗?

OpenClaw 本身确实是免费的开源项目,但这种“免费”仅限于软件授权。在实际运行中,它的底层引擎完全依赖于你提供的 API Key。由于 OpenClaw 的默认配置倾向于“能力最大化”而非“成本最小化”,许多开发者在实测后发现,这不仅是一场效率测试,更是一场对钱包的压力测试。

要评估 OpenClaw 是否具备真正的生产力价值,我们必须进行硬核的 ROI(投资回报率)核算:实际节省的人工时间成本,是否能覆盖其消耗的 API Token 转化为美元的硬成本?

基于 Claude 3.5 Sonnet 的公开费率以及真实的测试日志,我们可以将几类典型任务的成本收益进行拆解。

真实场景成本拆解

在为期一周的实测中,仅跑基础的自动化任务就消耗了约 47 美元。其中最大的“吞金兽”是涉及浏览器自动化与视觉模型(Vision Model)的场景。

任务类型 | 任务描述 | 实际节省人工时间 | 消耗的 API 成本 | 隐性 ROI 评估 |

|---|---|---|---|---|

深度网页调研 | 访问 15+ 个网站并截图,提取整合关键信息 | ~2 小时 | ~$22.00 | 极低。每次截图抓取都会调用昂贵的视觉模型,相当于花 22 美元去执行一个简单的爬虫脚本,对个人开发者极不划算。 |

结构化文件整理 | 批量读取 300 个混乱文件(PDF/截图),分类并重命名 | ~1.5 小时 | ~$8.00 | 中等。适合一次性的大规模脏活累活,执行逻辑清晰,但长期高频运行成本依然偏高。 |

代码审查与纠错 | 审查 PR 差异,陷入“修复-报错-再修复”的死循环 | 负收益(需人工介入) | ~$5.00+(单次循环) | 亏损。由于不断将庞大的报错日志和上下文重新塞入 Prompt,Token 消耗呈指数级上升,且未能解决实际 Bug。 |

为什么会出现“账面效率高,实际钱包空”?

这种预期落差的核心原因在于 Token 消耗的隐性放大效应。正如一位资深工程师在日志审计中发现,OpenClaw 产生的高达 90% 的 API 费用与用户实际分配的核心任务无关,而是被消耗在了冗长的系统级 Prompt、无意义的重试机制以及对整个工作目录的重复扫描上。

当你为了节约 1 小时的基础编码或调研时间,却因为 AI 的“自主试错”烧掉了几十美元的 API 费用时,这种工具的实际生产力价值就非常存疑了。很多社区用户抱怨,即便将模型降级到更便宜的 Claude 3 Haiku,依然在疯狂燃烧资金。

财务视角的冷峻结论:

假设你的时薪是 50 美元,OpenClaw 帮你省下 1 小时却花了 20 美元的 API 费用,这看似是赚了 30 美元。但现实的开发场景往往是:它花了 20 美元,把代码逻辑改崩了,你还需要倒贴 2 小时去回滚状态和排查它引入的新 Bug。

因此,在没有建立严格的 Token 监控和沙盒限制之前,盲目将 OpenClaw 接入日常开发流程,其本质更像是在给 API 供应商打工。对于想要控制成本的工程师,第一步必须是学会在对话中通过 /model 指令动态切换模型——用廉价模型处理文件路由和基础判断,仅在核心逻辑生成时调用 Sonnet 等高级模型,以此来阻断不合理的费用黑洞。

刺客级 API 成本与致命安全风险:隐形陷阱大揭秘

在开发者社区中,OpenClaw 常被贴上“完全免费”和“开源神器”的标签。然而,这种基于 MIT 协议的“免费”在实际工程落地时具有极强的欺骗性。对于刚接触自主型 AI Agent 的新手而言,真正的门槛往往不在于软件本身的获取,而在于运行过程中极易翻车的两大隐形陷阱:不可控的 API 费用消耗与“引狼入室”般的本地安全风险。

一方面,由于 LLM 驱动的 Agent 需要频繁的上下文交互、工具调用与自我纠错,看似零成本的开源工具,实则高度依赖底层基础设施和庞大的 API Token 消耗。另一方面,赋予一个具有读写和执行权限的 AI 助手直接访问本地文件系统和终端的权力,无异于将宿主机的控制权直接暴露在未知的输入风险(如恶意指令或受污染的代码库)之中。

技术架构的强大必然伴随着运维与容错成本的急剧上升。为了避免在实操中付出惨痛代价,本节将不流于表面的安全恐吓,而是从底层机制出发,深度剖析这两个核心痛点。在接下来的内容中,我们将详细拆解 API 账单失控的根本原因,并提供具体的止损策略与监控方案;同时,针对本地部署的致命安全漏洞,我们将给出包含 Docker 沙盒隔离在内的系统级防御与实操配置指南,确保你在探索 AI 生产力边界的同时,能够牢牢守住钱包与系统安全的双重底线。

账单刺客:为什么简单的任务会烧掉几百美金?

许多新手被 OpenClaw 标榜的“100% 免费开源”所吸引,却忽略了一个致命的现实:软件本身确实免费(MIT 协议),但支撑其运行的底层基础设施和 AI API 调用才是真正的“吞金兽”。很多用户仅仅是因为在睡前跑了一个看似简单的自动化脚本,一觉醒来便面临高达几百美金的天价账单。

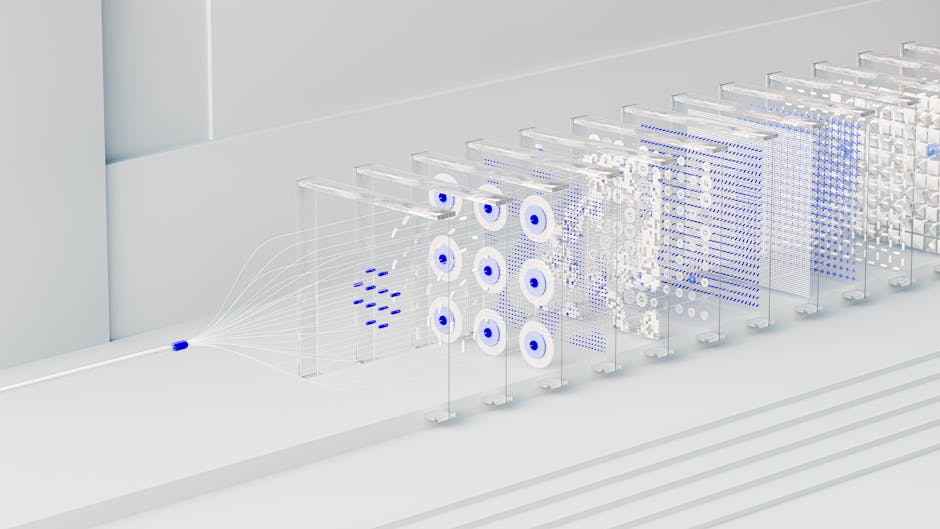

要避开这个陷阱,我们必须先从底层运行机制讲透它“为什么这么贵”。OpenClaw 作为一个自主智能体(Autonomous Agent),其工作模式并非传统的“一问一答”,而是包含了复杂的推理、工具调用和多步执行。这种机制导致了 Token 消耗的指数级放大:

- 极其庞大的上下文堆叠: OpenClaw 在执行任务时,需要维持对当前状态的感知。这意味着它在每一次决策时,都会将初始指令、系统提示词(System Prompt)、之前所有的对话历史以及工具返回的冗长日志全部打包塞进上下文窗口。随着任务步数的增加,单次 API 调用的 Token 数量会呈滚雪球式增长。

- 无限循环的自我纠错(Self-Correction): 当 Agent 遇到错误(例如找不到网页元素、脚本执行报错)时,它会尝试自我分析并重试。如果没有严格的退出机制,一个简单的“抓取某网页数据”任务,可能会因为目标网站的反爬机制而陷入数十次甚至上百次的“报错-重试”死循环。你的 API 余额就在这种机器的无意义固执中被迅速烧光。

- 高昂的特定任务开销: 在实际的成本拆解中,浏览器自动化、多智能体编排和大规模上下文检索是公认的 Token 杀手。尽管 OpenClaw 已经在底层进行了优化(例如通过解析无障碍树/Accessibility Trees 来替代发送昂贵的网页截图),但浏览器导航依然需要模型进行极其频繁的重复决策。

更隐蔽的账单刺客来自于闲置与失控的自动化工作流。社区实测数据表明,那些被遗忘的测试工作流或闲置自动化通常会悄无声息地占据每月 AI 总支出的 10% 到 30%。一个在测试阶段每天只触发 10 次的脚本,一旦接入真实的 Webhook 或实时数据流,可能会在生产环境中每天疯狂触发 500 次。

为了防止成为下一个在技术论坛上哭诉天价账单的受害者,你必须在启动任何 OpenClaw 实例前,强制执行以下止损与监控方案:

- 在 LLM 供应商后台设置硬性消费上限(Hard Limits): 这是最重要的一道物理防线。无论你使用的是 OpenAI、Anthropic 还是其他模型供应商,绝对不要使用上不封顶的 API Key。在账单设置中明确设定每个月的 Hard Limit(对于测试环境,建议设为 20)。一旦触及该红线,API 将直接拒绝服务,虽然这会导致 OpenClaw 任务崩溃,但能保住你的钱包。

- 在 OpenClaw 侧限制最大迭代次数: 在配置文件或启动参数中,必须显式设定

max_iterations或max_steps。强行掐断 Agent 无休止的自我纠错循环,规定任务在尝试 N 次失败后必须终止并抛出异常。 - 建立 Token 消耗的日常监控: 不要盲目上线自动化任务。在部署的第一个星期,必须坚持每日审查 API 仪表盘。对于重度依赖 OpenClaw 的用户,建议接入 Grafana 或自托管的 Netdata 等监控工具,实时观测 Token 消耗速率。从小规模测试开始,确认单次任务的平均 Token 开销后,再逐步放开并发量。

“引狼入室”:三大本地安全隐患与沙盒隔离指南

直接在物理宿主机上裸奔运行 OpenClaw,无异于将系统最高权限的钥匙交给了随时可能失控的黑盒。在享受自动化代理带来的便利之前,构建物理与运行时的隔离环境是使用该工具的绝对必要前提。

目前,直接运行 OpenClaw 面临三大致命的本地安全隐患:

- Prompt 注入攻击(Prompt Injection):这是目前 LLM 面临的首要安全风险。恶意指令可以被隐蔽地嵌入到外部文档、Slack 消息或网页元数据中。当 OpenClaw 读取这些不受信任的文本时,极易被劫持,进而越权执行任意终端命令或向外围服务器泄露敏感数据。

- 恶意 npm 包植入:在执行代码编写或环境配置任务时,AI 代理可能会根据幻觉或被污染的上下文,自主下载并运行包含后门代码的恶意依赖包。如果缺乏隔离,这些木马将直接感染宿主机的核心环境。

- 本地核心文件被意外读取或篡改:OpenClaw 默认需要读取大量上下文。如果权限不加限制,AI 可能会意外遍历并读取

~/.ssh密钥、明文存储的 API Token 或其他核心业务代码。一旦系统被攻陷,用户的配置文件实质上就成了一个“全盘接管套餐”。

为了防范上述风险,必须通过 Docker 或虚拟机(VM)将 OpenClaw 的执行环境与本地宿主机进行严格的沙盒隔离(Sandboxing)。以下是经过实测的步骤化配置指南:

第一步:启用 Docker 沙盒模式并限制挂载权限

OpenClaw 的 Gateway 网关可以保留在宿主机,但所有工具执行必须在隔离的容器中运行。在配置文件中,定位到 agents.defaults.sandbox 节点并开启 Docker 支持。

对于目录挂载(binds),必须严格遵循最小权限原则。使用 host:container:mode 格式指定挂载路径时,强烈建议将智能体工作区设置为 ["ro"(只读模式)或 "none"](https://news-openclaw.smzdm.com/docs/zh-CN/gateway/sandboxing),以禁用 write、edit 和 apply_patch 等高危工具,仅对特定的草稿文件夹开放 "rw"(读写)权限。

"agents": {

"defaults": {

"sandbox": {

"docker": {

"binds": [

"/home/user/openclawworkspace:/workspace:rw",

"/home/user/sourcecode:/source:ro"

]

}

}

}

}第二步:锁定本地配置文件权限

即便启用了 Docker 沙盒,宿主机上的配置文件依然面临被其他恶意进程读取的风险。必须在终端中手动收紧目录和文件的系统级权限,防止 API 密钥明文泄露:

# 仅允许当前用户访问 OpenClaw 核心目录

chmod 700 ~/.openclaw

# 将配置文件设为仅属主读写

chmod 600 ~/.openclaw/openclaw.json第三步:执行深度安全审计与策略校验

配置完成后,不要急于启动主服务。利用 OpenClaw 内置的审计工具对当前环境进行全面体检。

运行命令 openclaw security audit --deep,系统会扫描潜在的越权漏洞和未加密的 Token。如果发现漏洞,可使用 --fix 参数尝试自动修复。随后,通过 openclaw sandbox explain 命令,二次确认当前生效的沙盒模式和工具拦截策略是否完全符合预期。

第四步:系统级强化(Linux 进阶守护)

如果 OpenClaw 作为后台服务长期运行,建议在 Systemd 服务文件中添加 NoNewPrivileges=true 和 ProtectSystem=strict。这一层额外的系统级防护可以确保即使 Docker 逃逸漏洞被触发,攻击者也无法篡改宿主机操作系统的核心文件。

横向对比与替代方案:OpenClaw vs Cursor

在当前的 AI 编程生态中,铺天盖地的营销话术往往会让人产生一种错觉:似乎不立刻用上最新的自动化 Agent,就会被时代淘汰。但回归工程实践的本质,OpenClaw 绝非解决生产力瓶颈的唯一解,甚至在很多常规开发场景下,它并不是最优解。正如行业内的横向评测所指出的,将 OpenClaw 这样的全局自动化系统 Agent 与 Cursor 这样的 AI 增强型 IDE 放在一起比较,本质上是在对比两种完全不同的生产力路径。

事实上,目前的 AI 辅助编程工具链已经高度细分且成熟。除了 OpenClaw 和 Cursor 之外,市场上还充斥着各种定位精准的替代方案:从主打终端工作流和长上下文推理的 Claude Code,到兼顾隐私与本地模型的 Windsurf,再到作为轻量级中间态的 CLI 工具 Aider。盲目追逐所谓“颠覆性”的开源项目,而忽略了这些经过市场验证的成熟工具,极易陷入“为了用工具而用工具”的流量陷阱。

为了帮助开发者在喧嚣的工具海中做出最理性的选择,接下来的内容将直接对标当前普及度最高的 Cursor,对 OpenClaw 进行一次剥丝抽茧的结构化对比。我们将摒弃空洞的“效率翻倍”口号,把评测维度严格聚焦于以下三个关乎实际工程落地的核心指标:

- 开箱即用度:是零门槛的即插即用,还是充满环境依赖的繁琐配置?

- 成本控制:是可预期的固定订阅费用,还是犹如无底洞般不可控的 API Token 消耗?

- 安全机制:是在受限沙盒内安全运行,还是需要直接让渡本地系统的高级读写权限?

通过这三个维度的深度对决,我们将清晰地界定两者的真实能力边界,并为你梳理出现阶段真正靠谱的 AI 编程工作流。

核心对决:OpenClaw 与 Cursor 的全方位横评

严格来说,比较这两者本质上是拿代码编辑器与系统级自动化代理进行对比——这取决于你究竟是要解决局部的代码编写问题,还是要实现跨软件的系统级任务。但由于两者目前都处于 AI 开发者工具的风口浪尖,我们有必要从实际工程体验出发,将它们放在同一维度下进行严苛的审视。

以下是基于实际测试与社区反馈的结构化对比:

对比维度 | Cursor (IDE 增强形态) | OpenClaw (系统级 Agent 形态) |

|---|---|---|

上手门槛 | 开箱即用。本质是 VS Code 的分支,直接导入原有配置和插件,登录账号即可无缝衔接现有工作流。 | 配置繁琐。通常需要通过终端运行,涉及复杂的环境依赖安装、API 密钥配置以及底层系统权限的调试。 |

费用模式 | 固定且可控。标准的 20 美元/月订阅制,提供可预期的成本支出,适合高频重度编码。 | 弹性但极易失控。按 API Token 消耗计费。由于 Agent 会进行大量的自主规划和试错,简单的任务也可能在几分钟内消耗极高的 API 费用。 |

安全机制 | 受限且相对安全。操作边界被严格限制在 IDE 和当前代码仓库内,系统级破坏风险极低。 | 高权限且高风险。设计初衷即为跨应用执行系统命令。若缺乏沙盒隔离,AI 可能会执行恶意脚本(如 npm 投毒)或误删本地核心文件。 |

核心优势 | 擅长在编辑器内处理多文件重构和代码库上下文,代码补全与内联编辑体验极佳。 | 突破了编辑器的限制,能够自主操控浏览器、终端及其他本地应用,具备极高的自动化潜力。 |

显著劣势 | 无法脱离 IDE 独立完成跨软件的复杂系统级任务。 | 极度依赖底层大模型的能力上限,容易陷入“死循环”试错,且缺乏成熟的 GUI 交互界面。 |

深度解析与最终定位

- 上手门槛与工作流融入:对于绝大多数开发者而言,时间就是金钱。Cursor 的核心价值在于“零摩擦”,它不需要你改变原有的开发习惯;而 OpenClaw 则要求你适应一套全新的“终端指令化”交互模式,前期需要投入大量时间去调优提示词和运行环境。

- 费用与 ROI 的博弈:Cursor 的固定订阅为开发者屏蔽了底层模型调用的高昂成本。相反,运行 OpenClaw 就像是在直接燃烧 API 额度。在实际测试中,由于 Agent 模式不可避免地会产生冗余的思考步骤和错误回溯,其 Token 消耗量往往是单一对话模型的数倍甚至数十倍。如果未能带来同等量级的产出,这种计费模式对个人开发者极不友好。

- 安全防线:这是两者最大的分水岭。Cursor 是一个“听话的打字员”,而 OpenClaw 则是一个“拥有你电脑最高权限的实习生”。在没有完善的 Docker 容器或虚拟机隔离的情况下,直接在主力开发机上裸奔运行 OpenClaw,无异于引狼入室。

结论:

如果你是一名普通开发者、独立开发工程师或架构师,核心诉求是稳定、高效地完成日常的业务需求与代码交付,Cursor 毫无疑问是当下最务实、最具生产力的选择。

如果你是一名极客、AI 研究人员或自动化黑客,热衷于探索前沿的系统级 Agent 技术,并且有能力在安全的隔离环境中折腾,OpenClaw 则为你提供了一个强大的开源实验场。

现阶段最靠谱的 AI 编程工作流建议

在看清了底层逻辑与真实成本后,我们不难发现:指望单一工具解决所有开发痛点,在当下仍是不切实际的幻想。真正的高效开发者,绝不会被“卖铲人”制造的流量焦虑所绑架。与其在无休止的工具争论中内耗,不如根据实际场景,构建一套兼顾效率、成本与安全的混合式 AI 编程工作流。

基于前文的横评与实测,以下是现阶段最具实操价值的组合策略:

- 日常编码与重构:以 Cursor 为核心生产力

对于占据工程师 80% 时间的常规开发、多文件重构以及代码阅读,Cursor 等深度集成于 IDE 的工具依然是不可替代的首选。它能够在开发者熟悉的编辑器环境内,提供基于整个代码仓库上下文的内联编辑与补全,且订阅成本相对固定(通常为每月 20 美元),投入产出比(ROI)极高。在这个环节,AI 扮演的是“副驾”角色,而你始终紧握方向盘。 - 自动化实验与跨端任务:在沙盒中部署 OpenClaw

当你需要处理跨应用操作、系统级自动化任务,或是探索前沿的自主智能体(Agent)能力时,OpenClaw 的系统级操作优势便会凸显。但请务必牢记安全与成本底线:

- 环境隔离:绝不要在存有核心机密代码或拥有高权限的本地物理机上直接“裸跑” OpenClaw。强烈建议将其部署在 Docker 容器或独立的虚拟机(VM)沙盒中,严格限制其对本地文件系统和环境变量的访问权限,以防范潜在的提示词注入(Prompt Injection)或恶意依赖包带来的安全风险。

- 成本熔断:针对其弹性且不可控的 API 计费模式,务必在模型供应商(如 Anthropic 或 OpenAI)的后台设置严格的每日消费硬顶(Hard Limit),避免因 Agent 陷入执行死循环而在一夜之间烧掉数百美元的 API 额度。

- 复杂逻辑与终端操作:按需引入 CLI 工具辅助

如果你的工作流重度依赖终端,或者需要进行深度的逻辑推理与项目初始化,可以按需结合 Claude Code 或 Aider 等命令行工具。它们在 Terminal 环境中表现优异,往往能以更少的 Token 消耗完成复杂的架构搭建任务。

保持理性,回归技术本质

回到我们在开篇提出的问题:OpenClaw 究竟是生产力革命,还是流量骗局?

答案其实取决于使用者本身。对于毫无准备、期望“一键外包所有工作”的新手而言,它高昂的 API 成本和潜在的系统风险,确实容易沦为一场昂贵的“陷阱”;但对于具备极客精神、懂得控制边界的开发者来说,它无疑是探索未来自动化工作流的绝佳实验台。

不要被铺天盖地的“再不用某某 AI 工具就要被淘汰”的营销话术所裹挟。工具永远只是手段,真正的核心竞争力,依然是你对业务逻辑的深度理解、对系统架构的宏观把控,以及解决复杂工程问题的能力。保持清醒,让 AI 踏踏实实地为你打工,而不是让自己成为高昂 API 账单的奴隶。