近期,一场史无前例的 Claude Code 源码泄露事件因极其低级的 npm map 泄露失误而爆发,导致超过 51 万行底层 TypeScript 代码在公众面前彻底“裸奔”,无情击碎了现代前端工程依赖代码混淆的编译安全神话。这场由 Source Map 安全疏漏引发的重大技术事故,不仅将复杂的 React Ink 架构、深层 Agentic 调度中的 Coordinator 模式以及内部测试的 Claude 电子宠物等未公开特性悉数曝光,更牵出了一项令整个开源社区深感震动的核心争议:深藏于代码库中的“卧底模式”(Undercover Mode)。提取出的源码确凿地显示,这一专供 Anthropic 内部员工且无法关闭的强制机制,能够通过精准拦截输出流,自动清理生成注释并抹除特征元数据,从而在版本控制系统中彻底隐藏 AI 痕迹。在等待 Anthropic 官方回应与社区定性的博弈中,这种硬编码的隐身逻辑已经暴露出企业在产品机制与开源道德上的严重双重标准。此次 Claude Code 泄露不仅让外部维护者在代码审查时完全无法辨别提交的真实来源,实质性地破坏了开源生态赖以生存的透明度与信任底线,更向全行业揭示了一个冷酷的现实:在 AI 深度介入软件开发的今天,技术巨头正利用不对称的底层工程手段,悄无声息地渗透并重塑着全球开源社区的运作秩序。

核心事件速览:51万行代码泄露与“卧底模式”的曝光

2026年3月31日,由于 npm 包发布时的 .map 文件配置失误,Anthropic 旗下官方命令行工具 Claude Code 的完整 TypeScript 源码被意外公开,其中强制隐藏 AI 生成痕迹的“卧底模式”(Undercover Mode)引发了开发者社区的强烈争议。

此次代码泄露并非复杂的定向黑客攻击,而是工程发版中常见的打包失误。安全研究员 Chaofan Shou 最早披露了该问题,指出任何人都可以通过提取 npm registry 中遗留的 Source Map 文件,直接还原出未经混淆的底层工程代码。为了客观还原事件全貌,以下是本次源码泄露的核心数据与基本事实速览:

维度 | 核心事实 |

|---|---|

泄露时间 | 2026年3月31日 |

泄露途径 | npm 官方包 |

代码规模 | 超过 1,900 个 TypeScript 文件,累计 512,000+ 行代码,文件体积达 59.8 MB |

核心曝光功能 | Undercover Mode(卧底模式)、深层 Agentic 架构以及部分未发布的内部调试模式 |

受影响资产 | 仅限 CLI 工具的客户端源码,不包含 Claude AI 模型权重、训练数据或云端基础设施 |

以上数据清晰地界定了此次事件的边界:这是一次严重的客户端代码暴露,但并未触及大模型的核心资产。接下来的小节中,我们将从代码工程的角度,详细拆解 .map 文件是如何导致数十万行源码“裸奔”的技术链路,并深入源码探究引发巨大道德争议的“卧底模式”究竟是如何运作的。

低级失误还是防不胜防?npm .map 文件泄露始末

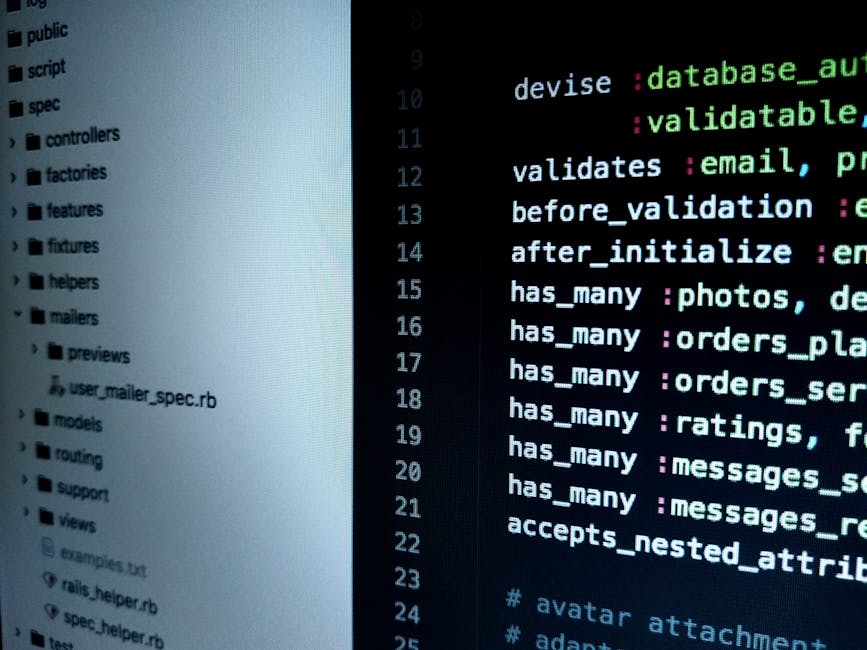

此次 Claude Code 源码泄露的根本原因,并非遭遇了多么高级的零日漏洞攻击,而是一个前端与 Node.js 开发者极其容易踩中的部署地雷:在 npm 发版时未剔除 Source Map(.map)文件。

2026年3月31日,安全研究员 Chaofan Shou 发现,Anthropic 在向 npm registry 发布 @anthropic-ai/claude-code 包时,意外打包进了一个高达 [59.8 MB 的 cli.js.map 文件](https://www.facebook.com/0xSojalSec/posts/anthropics-full-claude-code-source-has-been-leaked-via-forgotten-map-file-in-the/1481138413540557/)。Source Map 的核心机制是在调试阶段将混淆、压缩后的代码映射回原始源码。当构建配置不当(例如开启了 inlineSources 且未在 .npmignore 中屏蔽 .map 文件)时,该文件内部的 sourcesContent 字段就会完整封装所有未经任何混淆的 TypeScript 源码。

社区开发者在获取到该 npm 包后,几乎没有遇到任何技术阻碍。由于该 .map 文件内部详尽记录了完整的 sources(文件路径)和 sourcesContent(源码内容)数组,甚至部分映射还直接指向了 Anthropic 云存储中未加密的 TypeScript 源文件,开发者只需借助常规的逆向还原工具,就能轻松解析 JSON 结构,将包含 1,900 多个文件的原始目录树完美还原。

从 npm 下载到源码提取的全过程还原如下:

- 获取目标包:执行常规的包安装命令

npm install @anthropic-ai/claude-code或直接从 npm 镜像源下载压缩包。 - 定位泄露文件:在解压后的目录(或

node_modules/@anthropic-ai/claude-code/)中,发现异常庞大的cli.js.map文件。 - 执行逆向解析:使用如

shuji或reverse-sourcemap等开源映射解析工具,读取.map文件中的 AST(抽象语法树)映射关系与原始文件流。 - 重建工程目录:工具自动根据

sources字段重建复杂的文件夹层级,并将sourcesContent写入对应的.ts和.tsx文件中,最终得到结构完整的工程源码。

这一事件直接打破了许多开发者心中的“编译安全神话”。在现代前端和 Node.js 生态中,存在一种极具迷惑性的认知误区:认为只要代码经过了 TypeScript 编译、Tree-shaking 和代码混淆(Obfuscation),就可以高枕无忧地发布到公共环境。然而,只要 Source Map 被一同发布,所有的混淆和压缩都将形同虚设。

对于构建 CLI 工具或商业闭源 SDK 的团队而言,这是一个极其昂贵的教训。必须在 CI/CD 流水线中严格配置发版前置校验,确保 .npmignore 或 package.json 中的 files 白名单正确拦截了所有 *.map 文件;或者在生产环境构建脚本中彻底关闭 Source Map 的生成(如在构建工具中强制设置 sourcemap: false),才能从物理层面上彻底切断源码泄露的途径。

争议焦点:什么是 Undercover Mode(卧底模式)?

在本次源码泄露事件中,最令开源社区感到震动且引发广泛伦理争议的,并非 Claude Code 强大的代码生成能力,而是一个深藏于代码库中的未公开特性:Undercover Mode(卧底模式)。

从提取出的隐藏模式和专有逻辑来看,Undercover Mode 并非面向普通开发者的功能,而是一个专供 Anthropic 内部员工使用的隐身机制。其核心逻辑非常简单粗暴:一旦检测到使用者身份为内部员工,系统会在底层强制开启该模式,且代码中未提供任何将其关闭的配置项(Toggle)。这意味着,Anthropic 员工在使用自家 AI 编写或修改开源项目代码时,必须以“隐姓埋名”的状态进行。

从代码层面剖析,卧底模式的运作机制主要通过拦截和清洗输出流来实现。当该模式被激活时,Claude Code 会在代码写入本地文件或提交到版本控制系统(如 Git)之前,强制执行一系列“痕迹抹除”逻辑:

- 清理 AI 生成注释:通过正则匹配或 AST(抽象语法树)解析,自动剔除类似

// Generated by Claude或/ AI Assistant /等具有明显 AI 机器特征的免责注释。 - 抹除特征元数据(Metadata):在普通的 Agent 运行过程中,系统通常会在提交记录(Commit Message)或文件头中附带特定的执行 ID、上下文引擎标识或工具调用痕迹。卧底模式会拦截这些信息,将其伪装成标准的人工提交格式。

为了更直观地理解其技术差异,我们可以将 Claude Code 的“普通模式”与“卧底模式”在代码输出和提交流程上的表现进行对比:

功能维度 | 普通模式 (Standard Mode) | 卧底模式 (Undercover Mode) |

|---|---|---|

触发机制 | 默认状态,用户可自由控制 Agent 介入程度 | 检测到内部员工身份后强制触发,无关闭接口 |

代码注释 | 视配置项保留 AI 协助声明或生成标记 | 强制执行清理脚本,抹除所有 AI 参与痕迹 |

元数据与提交 | 包含 Agent 运行标识,提交记录可能带有 AI 签名 | 拦截并重写元数据,完全伪装为纯人工编写及提交 |

社区透明度 | 遵循开源社区规范,易于 Code Review 溯源 | 形成“暗流”,外部维护者无法辨别代码真实来源 |

这一机制的曝光之所以引发巨大争议,正是因为它在工程实现上确凿无疑地打破了开源社区的“透明度”底线。从严谨的技术视角来看,这并非社区的过度解读或情绪化批判,而是源码中实打实的强制执行逻辑。作为一家向全球开发者兜售 AI 辅助工具、强调 AI 安全与透明度的企业,其内部却通过硬编码的方式,强制员工在参与开源建设时隐瞒 AI 的存在。这种在产品机制上呈现出的“双重标准”,无疑对当前开源社区建立在信任基础上的 Code Review 体系构成了实质性的挑战。

商业道德与开源信任危机:Anthropic 为什么要隐藏 AI 痕迹?

在 Claude Code 源码泄露事件中,最令开发者群体感到震动的并非其底层架构,而是一个被称为“卧底模式”(Undercover Mode)的强制性功能。这一模式的核心逻辑充满矛盾:一家以售卖 AI 编程助手为核心业务的商业公司,却在内部硬性要求员工在参与外部开源项目(如提交 PR 或进行代码审查)时,必须彻底抹除所有由 AI 生成的痕迹,将其伪装成纯人类开发者的行为。这种“只做不说”的策略,直接引爆了开源社区对 AI 身份伪造的信任危机。

开源社区的协作基石建立在透明度和责任制之上。结合 GitHub、Reddit 和 Hacker News 上的真实反馈来看,开发者对“被 AI 悄无声息接管”的担忧并非空穴来风。在代码审查(Code Review)场景下,人类提交的代码和 AI 生成的代码通常会面临不同维度的审视。AI 擅长快速生成大量样板代码,但也极易产生逻辑断层或引入微妙的幻觉漏洞。如果 AI 的痕迹被刻意隐藏,开源项目的维护者就会以对待资深人类开发者的预设信任度去审核这些代码,从而导致潜在的机器生成错误被轻易放行。

隐藏 AI 的操作轨迹会直接破坏代码的安全审计链路。在 The Register 的相关探讨中,有开发者一针见血地指出了这种不透明机制在实际开发中的致命伤:

“如果 AI 工具对开发者隐藏了它的真实操作轨迹,错误就更容易成为漏网之鱼。目前的 AI 系统还无法做到在没有持续监督的情况下保证绝对的正确率;如果无法追踪它的推理过程和真实意图,这种黑盒操作将是致命的。”

然而,抛开单方面的情绪宣泄,客观审视 Anthropic 的潜在动机,这种“卧底模式”或许并非纯粹的恶意欺骗。一方面,开源社区目前对 AI 生成代码存在普遍的抵触甚至敌意,许多大型项目的维护者会使用自动化脚本直接拒绝带有明确 AI 签名的 PR。Anthropic 可能是为了避免其员工的高质量代码贡献因“AI 偏见”被一刀切地拒之门外。另一方面,正如 Hacker News 社区的资深开发者所分析,隐藏这些痕迹也可能是为了保护其内部 Agent 协同工作的“核心机密(secret sauce)”,避免竞争对手通过开源平台上的高频提交记录,反向工程出 Claude 独有的工具链调度模式。

当“AI 伦理”不再是学术界的纸上谈兵,而是具体演化为一次次伪造人类身份的 PR 提交和代码审查时,传统的开源治理边界正在被强行打破。这场由“卧底模式”引发的信任危机,不仅迫使整个行业重新思考 AI 参与开源协作的规范,也将公众的视线引向了 Anthropic 官方的应对态度。接下来的部分,我们将详细追踪该事件的最新进展,包括官方对这一争议模式的解释以及泄露代码的当前处理状态。

Anthropic 官方回应与代码现状追踪

源码泄露事件在开发者社区引发轩然大波后,外界高度关注 Anthropic 将如何应对这场由“卧底模式”(Undercover Mode)引发的信任危机。然而,截至目前,Anthropic 并未发布长篇的官方公关声明来为“抹除 AI 痕迹”的商业伦理争议进行辩护,而是采取了典型的“工程化冷处理”与版权保护双管齐下的策略。

为了清晰还原事件的后续进展,以下是该事件从爆发到官方干预的关键时间线与现状追踪:

- 第一阶段:事件爆发与源码疯传

由于 npm 包中.map文件的配置失误,Claude Code 的完整前端架构(包含 TypeScript、React 与 Ink 构建的终端 UI)及未公开的内部模式暴露在公众视野中。超过 50 万行代码在 GitHub、Hacker News 和 Reddit 等平台上被迅速克隆和分发。 - 第二阶段:代码现状与 DMCA 下架清理

随着事件发酵,Anthropic 法务团队开始介入。目前,GitHub 上最初托管完整泄露源码的多个高 Star 仓库已陆续因收到 DMCA(数字千年版权法)Takedown 通知而被封禁或强制设为私有。尽管原始代码库正在被全网清理,但关于其核心架构的分析片段和“卧底模式”的截图已在各大技术社区形成了不可逆的广泛传播。 - 第三阶段:官方动作与产品更新(冷处理)

面对社区对“AI 伪造人类身份”和“隐藏操作痕迹”的强烈不满,Anthropic 的实质性回应体现在了产品的静默更新上。据 The Register 报道,在随后的 2.1.20 版本更新中,Anthropic 并没有取消隐藏机制,反而进一步折叠了输出信息。例如,当工具读取文件时,终端不再显示具体的文件名和读取行数,而是仅打印“Read 3 files (ctrl+o to expand)”。

现状总结与官方态度剖析

截至发稿时,泄露的完整源码已基本从主流开源托管平台下架。从 Anthropic 的应对策略来看,官方倾向于将此次争议降级为一个 UI/UX 设计问题,而非商业道德问题。

官方通过增加快捷键(如 ctrl+o 展开详情)来缓解开发者的审计焦虑,但在核心逻辑上,依然维持了“默认隐藏 AI 具体操作路径”的设定。这种处理方式表明,在 AI 代理(Agent)逐渐走向高度自治的趋势下,Anthropic 认为保持终端界面的整洁(减少冗长的文件路径和工具调用日志)比提供绝对的操作透明度优先级更高。尽管开发者群体明确表示,如果无法追踪 AI 的推理过程和意图,将会严重消耗 Token 配额并增加代码审查风险,但目前尚无迹象表明官方会彻底回退这一饱受争议的“隐藏”机制。

抛开八卦看技术:Claude Code 的硬核架构解析

剥离掉“卧底模式”的伦理争议,从纯粹的工程视角来看,本次源码泄露为开发者提供了一份极具研究价值的架构蓝图。Claude Code 并非一个简单的 API 包装脚本,而是一个遵循 Unix 哲学设计 的复杂终端应用。它将现代前端的组件化思想与底层的系统级调度进行了深度融合。

基于泄露的代码分析,其核心技术栈极为现代且激进:

- TypeScript + Bun:使用 TS 构建强类型基础,并采用 Bun 作为运行时与打包工具,以追求极致的启动与执行速度。

- React + Ink:摒弃了传统的标准输出(stdout)流式拼接,直接在终端中运行 React 渲染生命周期。

- Yoga:引入 Meta 开源的约束布局引擎,以编程方式解决千奇百怪的终端窗口尺寸适配问题。

- CommanderJS:负责底层 CLI 参数解析与路由调度。

把终端当成“游戏引擎”:React + Ink 的极限渲染

对于高级开发者而言,最值得深究的是 Claude Code 如何解决复杂交互下的终端闪烁(Flickering)问题。当 CLI 工具需要维持一个长连接的交互式 UI 且高频重绘时,如果内容超出视口,传统的全量刷新会导致严重的视觉灾难。

根据 终端渲染机制的深度剖析,Claude Code 团队在底层构建了一条类似于游戏引擎的渲染流水线,其帧预算(Frame Budget)被严格控制在约 16ms 内(其中从 React 场景图到生成 ANSI 代码仅需约 5ms):

- 构建场景图:React 在内存中维护虚拟 DOM 树。

- 约束布局:Yoga 引擎计算各组件的绝对坐标与尺寸。

- 光栅化与 Diff:将布局结果光栅化到一个 2D 屏幕缓冲区,并与上一帧进行精确到“单元格(Cell)”级别的 Diff 对比。

- 生成 ANSI 序列:仅针对发生变化的区域生成最小化 ANSI 转义序列(ANSI escape sequences)并输出。

这种设计允许开发者用熟悉的 JSX 编写复杂的终端交互,而无需手动管理光标位置:

// 伪代码:Claude Code 风格的 Ink 组件架构

import { render, Box, Text } from 'ink';

import { useClaudeModel } from './hooks/useClaudeModel';

const ClaudeRepl = () => {

const { status, output, toolsInUse } = useClaudeModel();

return (

<Box flexDirection="column" padding={1}>

<Box borderStyle="round" borderColor="blue">

<Text color="green">➜ Claude Code System</Text>

</Box>

{/ 状态区:基于底层的精确 Diff 更新,不会引起全局闪烁 /}

<Box marginY={1}>

<Text>Status: {status}</Text>

</Box>

{/ 工具链调度区 /}

{toolsInUse.length > 0 && (

<Box flexDirection="column">

<Text color="yellow">Active Tools:</Text>

{toolsInUse.map(tool => (

<Text key={tool.id}>- 执行中: {tool.name}</Text>

))}

</Box>

)}

</Box>

);

};“极简外壳”与 Tool System 的调度哲学

在业务逻辑层面,Claude Code 的源码展现了一个反直觉的工程模式:客户端几乎不包含复杂的业务逻辑。

正如 内部工程原理解析 所揭示的,这个看似庞大的 CLI 工具本质上只是一个“极简外壳(Lightweight Shell)”。真正的核心在于其 REPL(Read-Eval-Print Loop)循环与工具链(Tool System)的解耦设计:

- 模型驱动 UI:客户端仅负责暴露本地操作系统的能力(如文件系统遍历、执行 Shell 命令的钩子),大模型通过调用这些 Tool 来决定下一步操作,甚至通过特定的 Hook 来决定 UI 该如何展示。

- 高阶可组合性:作为标准的 Unix 实用程序,它支持数据管道(Pipe)操作。高阶用户可以结合

tmux开启数百个 Claude Code 实例,对代码库进行并发的批量重构任务。

架构的代价:内存与性能的隐患

然而,优秀的工程设计往往伴随着妥协。将 React 加上完整的 Node.js/Bun 运行时塞入一个 CLI 工具,直接导致了 极高的内存开销。

在实际的开发者反馈中,这种架构的峰值内存占用可达 746 MB,并且存在典型的堆内存碎片化特征。对于一个每个会话(Session)常驻消耗 360MB+ 内存的工具来说,当它结合多个 MCP(Model Context Protocol)服务器同时运行时,极易压垮本地开发机的内存池(作为对比,原生的 Codex 工具仅需约 15MB 内存)。这也是为什么 Anthropic 在收购底层运行时工具 Bun 之后,急需其核心开发者来专门针对内存分配进行优化的原因。

抛开近期的舆论风暴,单从技术实现来看,Claude Code 在“如何构建极高复杂度的现代 CLI AI 代理”这一课题上,确实给出了一份标准且硬核的答卷。

隐藏的彩蛋:Coordinator、Daemon 与电子宠物

除了备受争议的“卧底模式”,在这场源码泄露狂欢中,社区开发者们还像寻宝一样在代码深处挖出了不少隐藏的高级特性。这些潜藏的彩蛋不仅增加了事件的趣味性,更让我们提前瞥见了 AI 编程助手未来的演进方向。

以下是源码中暴露出的三大核心隐藏功能:

- Coordinator 模式(多 Agent 协作):这是一种强大的多智能体任务调度机制,允许 Claude Code 实例化并管理多个子 Agent 以并行处理复杂的工程任务。它的核心逻辑在于将大型需求拆解,交由不同 Agent 分别执行代码编写、审查或测试,最终由 Coordinator 进行智能汇总与合并。

- Daemon 模式(后台守护进程):该模式打破了传统的“一问一答”限制,使 Claude Code 能够以守护进程的形式常驻系统后台。它不仅能持续监听文件系统的变更并自动触发相应的预处理操作,还能在后台默默接管耗时的构建与分析任务,真正向“全自动 AI 程序员”迈进。

- Buddy System(终端电子宠物):这是一个极具极客浪漫色彩的趣味彩蛋,能在命令行终端中生成一个陪伴写代码的“电子宠物”。它会根据终端的运行状态(如严重报错、编译成功)与开发者进行轻量级的文字互动,为枯燥的 Debug 过程提供情绪价值。

💡 避坑指南:需要明确的是,上述所有特性目前均属于未公开或内部测试中的实验性功能。大家当作前瞻新闻“吃瓜”即可,切勿尝试在当前的产品环境中通过修改配置文件来强行开启这些模式,以免导致本地开发环境崩溃或引发未知的执行异常。

开发者防坑指南:如何避免 Source Map 导致源码裸奔?

Claude Code 的泄露事故为所有前端与 Node.js 开发者敲响了警钟。要彻底杜绝 .map 文件泄露导致的核心业务逻辑“裸奔”,开发者需要从构建、打包到监控的全链路进行拦截。

为了方便快速排查与修复,以下是一份专为生产环境设计的 Source Map 防泄露 Checklist(建议直接引入团队的 CI/CD 流程中):

- 检查发布产物:在执行

npm publish或部署到服务器前,全局扫描dist或build目录,确保不包含任何.map文件。 - 配置包黑名单:在发布 npm 包时,务必[在

.npmignore中强制排除](https://github.com/ruvnet/claude-flow/issues/1040)所有 Source Map 文件。 - 调整构建策略:将 Webpack、Vite 或 Rollup 的生产环境 Source Map 生成模式修改为

hidden或直接关闭。 - 分离错误监控:采用“构建时生成 -> 私有上传至 Sentry 等错误监控服务 -> 部署前物理删除”的最佳实践。

场景一:NPM CLI 工具或 SDK 发布防漏

如果你正在开发类似 Claude Code 的 Node.js CLI 工具或 npm 库,最稳妥的方式是在包管理层面切断泄露源。

方案 A:使用 .npmignore(推荐)

在项目根目录创建或修改 .npmignore,直接屏蔽相关文件:

# Exclude source maps from npm package

.map

//.map

/*/.d.ts.map方案 B:白名单控制 package.json

通过 files 字段精确控制发布内容,并显式排除 .map:

{

"files": [

"dist/*/.js",

"dist/*/.d.ts",

"!*/.map"

]

}方案 C:TypeScript 编译期关闭

如果是纯 TypeScript 项目,直接在 tsconfig.json 的生产环境下关闭映射:

{

"compilerOptions": {

"sourceMap": false,

"declarationMap": false

}

}场景二:Web 前端项目构建配置

对于 React、Vue 等前端项目,直接暴露 Source Map 会让任何人都能在浏览器开发者工具中还原你的完整源码结构。

Webpack 配置:使用 Hidden Source Map

不要在生产环境使用 devtool: 'source-map'。推荐将其修改为 hidden-source-map。这种模式会生成 .map 文件,但会剥离 JavaScript 尾部的 //# sourceMappingURL= 注释。这样浏览器就不会自动去请求源码映射,而你依然保留了手动调试的可能:

// webpack.prod.js

module.exports = {

mode: 'production',

devtool: 'hidden-source-map',

// ...其他配置

};Create React App (CRA) 配置

在项目根目录的 .env.production 文件中直接禁用:

GENERATE_SOURCEMAP=false避坑指南:不要在生产环境“盲目一刀切”

虽然将 devtool 设为 false 或 GENERATE_SOURCEMAP=false 是防止代码暴露的最安全手段,但这会导致生产环境报错难以追踪——一旦线上出现 Bug,控制台只会打印出混淆后的无意义堆栈(如 a.t is not a function at x.js:1:234)。

行业标准做法(The Gold Standard)是:在 CI/CD 流水线中生成 Source Map,将其直接上传到 Sentry 等私有监控平台,随后在打包镜像或上传 CDN 前,通过脚本将 .map 文件彻底删除。

如果你使用 Sentry,可以通过官方向导一键集成安全的 Source Map 上传流程,无需将文件暴露在公网:

npx @sentry/wizard@latest -i sourcemaps通过这种分离式策略,既保全了商业机密与核心算法,又能在监控后台清晰地看到还原后的错误堆栈,实现安全与可维护性的完美平衡。